黎巴嫩寻呼机 (BP机) 爆炸事件研判分析

责编:gltian |2024-09-23 14:28:3201 事件概述

当地时间2024年9月17日下午,黎巴嫩首都贝鲁特以及黎巴嫩东南部和东北部多地发生大量寻呼机(BP机)爆炸事件。黎巴嫩真主党第一时间在其Telegram频道上发布消息称,爆炸发生在当地时间下午3时30分左右,影响了真主党各机构的“工作人员”,有“大量”人受伤。截至18日16时,以色列时报援引黎巴嫩公共卫生部门数据称,爆炸造成11人死亡,约4000人受伤,其中约500人双目失明。当地时间19日,包括对讲机爆炸事件,黎巴嫩公共卫生部长表示,爆炸事件已致37人死亡。

基于本事件最初被多方报道为网络攻击触发的事件,为梳理实际情况,安天组成了由安天CERT、战略情报中心和无线安全技术研发组三个团队的联合分析团队进行分析。经综合研判,我们初步分析认为这是一起基于供应链(含配送物流)侧,将爆炸物和通讯设备相结合,利用远程信号激活控制电路,实现批量触发爆炸的严重事件。整体研判分析过程如下:

02 事件影响范围

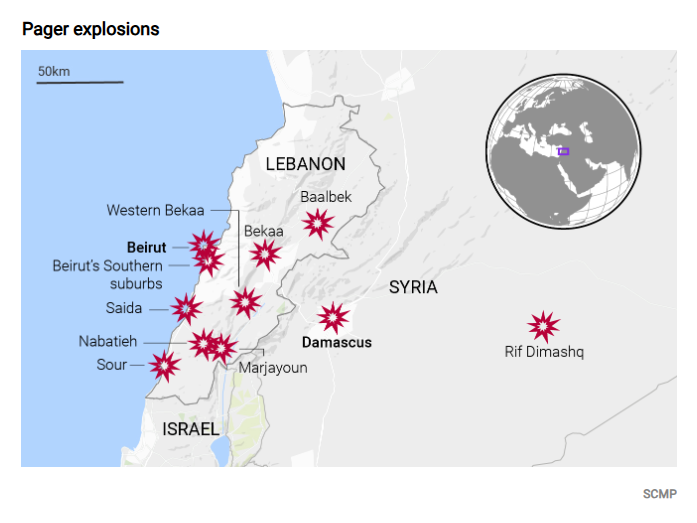

根据媒体和网络信息,爆炸主要发生在黎巴嫩真主党势力强大的地区,特别是贝鲁特南部郊区和贝卡地区,导致此次爆炸事件发生的原因是使用特定品牌型号的寻呼机,根据目前采集信息来看包括了Gold Apollo Pager AP-900 GP和AR-924等型号,上述型号为中国台湾地区金阿波罗公司品牌的寻呼机。但也有未充分验证的消息说爆炸寻呼机也包括Motorola LX2、Teletrim等品牌。此次发生爆炸的通讯设备是在手机普及时代已被绝大多数人所弃用的寻呼机。但由于寻呼机是单向信号接收设备,不发射信号,有难以被定位的优势,因此在地缘安全形势复杂的黎巴嫩,被黎巴嫩真主党成员以及黎政府重要岗位人员大量使用。网络信源称,真主党向金阿波罗公司订购了3000多台寻呼机,分发给黎巴嫩各地的成员,以及伊朗和叙利亚的真主党盟友手中。事件发生后,真主党证实其大量成员受伤,另据伊朗国家媒体IRNA证实,伊朗驻黎巴嫩大使穆杰塔巴·阿马尼在寻呼机爆炸事件中受伤。

图2‑1 scmp提供的Pager explosion地图

电子监控技术在以色列对黎巴嫩的袭击中发挥着重要作用。以色列国防军此前表示,以色列在真主党活动区域安装了监控摄像头和遥感系统,并定期派遣无人侦察机越过黎以边界监视真主党。此外,据消息透露,根据手机定位数据,以色列空袭行动已精准定点清除了数名真主党高级指挥官。因而,从2024年2月开始,真主党下令放弃使用手机等设备以避免以色列和美国间谍软件的渗透,采用技术含量更低的老式通讯手段,包括寻呼机和暗语口头传递等。可以判断,此次爆炸针对特定型号寻呼机发送特定信息编码,明显是一次主要针对黎巴嫩真主党的目标人群,通过供应链预置和将爆炸物和通讯设备相结合,利用远程信号激活的定向攻击活动。

多年以来,以色列与黎巴嫩持续发生军事冲突,就在爆炸发生的几个小时前,以色列安全机构表示,挫败了真主党企图使用可控远程引爆的爆炸装置暗杀一名前以色列高级官员的行动。黎巴嫩记者、《大西洋月刊》特约撰稿人金·加塔斯17日在接受CNN采访时称,“这显然是以色列针对真主党特工的一次有针对性的袭击”,袭击目的可能有三种:一是显示情报掌控能力,二是进行威慑迫使真主党屈服,三是可能作为对黎发动大规模袭击的前奏,先制造真主党内部混乱。

03 寻呼机爆炸原因猜测

根据现场残骸照片,发生爆炸的寻呼机指向中国台湾金阿波罗公司(Gold Apollo)生产的AP-900 GP、AR-924两款寻呼机产品。但金阿波罗公司18日发布消息称,发生爆炸的寻呼机是由该公司品牌授权的一家欧洲代理商匈牙利BAC·CONSULTING·KFT公司制造的。3年前与这家欧洲代理商建立合作关系。整体上我们倾向即使寻呼机由BAC·CONSULTING·KFT制造,其整个工艺和规格应与金阿波罗公司同构,可以视为代工贴牌产品,在其机理上不应有较大差异。

图 3‑1 寻呼机相关图片

事件相关的寻呼机型号及参数如下表所示:

表 3‑1 AP-900寻呼机参数

| 产品外观 |  |

| 产品型号 | AP-900 |

| 频率范围 | UHF 450~470 MHz

VHF 135~174 MHz |

| 寻呼门限 | 1200bps-7μV/M

2400bps-9μV/M 512bps-5μV/M |

| POCSAG码速率 | 512 / 1200 / 2400bps |

| 频道间隔 | 12.5KHz, 25KHz |

| 编码格式 | POCSAG |

| 干扰抑制 | 40dB |

| 警报音强度 | 87db @ 10 cm |

| 电文代码 | 8 |

| 电池类型与数量 | AAA碱性电池,随产品包含1块电池 |

| 尺寸 | 80.7毫米(长)55.4毫米(宽)20毫米(高) |

| 重量 | 49.6克 |

表 3‑2 AR-924寻呼机参数

| 产品外观 |  |

| 产品型号 | AR-924 |

| 频率范围 | UHF: 450~470MHz |

| 寻呼门限 | 512bps:-110dBm

1200bps:-108dBm 2400bps:-106dBm |

| POCSAG码速率 | 512/1200/2400bps for POCSAG |

| 频道间隔 | 25KHz |

| 编码格式 | POCSAG |

| 干扰抑制 | >40dB |

| 警报音强度 | 未知 |

| 电文代码 | 8 |

| 电池类型与数量 | 锂电池,最长可使用85天,电池充满电2.5小时,USB-C充电,保护电路模块(PCM)技术 |

| 尺寸 | 73(长)50(宽)27(高)毫米 |

| 重量 | 95克(含电池) |

04 寻呼机工作过程

寻呼机是一种无线通讯设备,主要用于接收短消息或通知。它在发送端和接收端之间通过无线电信号传输信息,广泛应用于需要即时通信的场合,如医疗、服务业、紧急救援等。

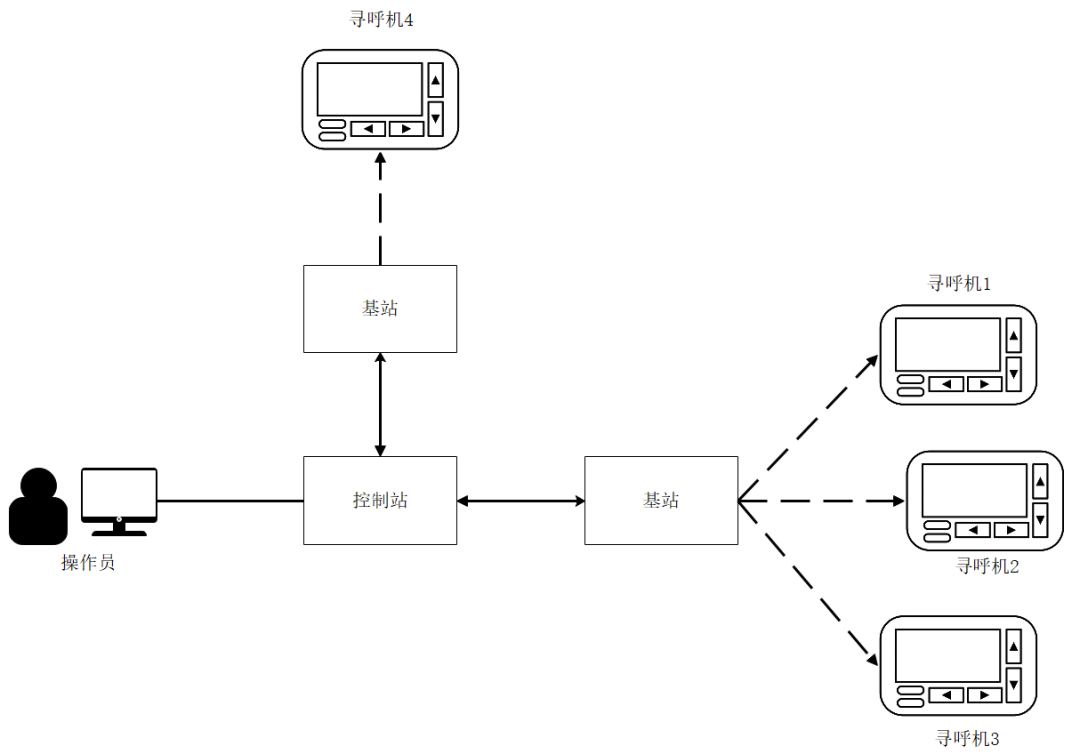

寻呼系统由发送端(寻呼中心/基站)、寻呼发射机、控制系统、传输介质、接收端(寻呼机)组成,其工作过程如下图所示。

图4‑1寻呼系统工作原理图

寻呼系统工作时,操作员首先通过控制终端向控制站发送消息,并指定目标寻呼机的号码或地址,控制站对发送信息进行调制、编码后通过基站发送。寻呼机收到基站信号后,对信号进行解调、解码,判断自身号码或地址是否与消息中的一致,若一致,则向用户发出提示并显示消息内容。

05 爆炸物分析

本事件的初始报道中,不少描述为以色列通过网络攻击入侵寻呼机,通过让电池升温方式导致爆炸。根据后续综合信息分析和技术分析,明显可以认为相关报道不符合实际情况。

5.1 电池能量分析

以AP-900 GP使用的AAA碱性电池为例,可以计算其储存的总能量。

容量:AAA碱性电池的典型容量约为1000毫安时(mAh)

电压:标称电压为1.5伏特(V)

电池储存的总能量可以通过以下公式计算:能量(瓦特时)=电压(伏特)×容量(安时),将容量从毫安时转换为安时:1000 mAh=1 Ah,计算总能量:能量=1.5 V×1 Ah=1.5瓦特时(Wh),将能量转换为焦耳(J):1瓦特时等于3600焦耳,能量(焦耳)=1.5 Wh×3600 J/Wh=5400 J。电池的总能量储存约为5400焦耳。

然而,爆炸物的威力不在于总能量,而在于能量的释放速率,1kg TNT爆炸放出的总能量,不及1kg优质煤完全燃烧放出的总能量,但TNT等炸药能在数百万分之一秒的时间内释放出所有爆炸能量,这是爆炸物有着巨大破坏力等根本来源。无论是碱性电池或锂电池,都不具备瞬间释放的机理条件。因此从现场伤亡的情况看,电池短路即使引起起火,释放能量的速率也远不足以造成这样程度的杀伤威力。完全可以肯定爆炸是由高爆物产生的。

5.2 爆炸装药型号信息与猜测

从能量释放速率角度分析,碱性电池和锂电池均不可能达到目前已有信息中的视频、文字信息中的爆炸后果。目前技术专家已经普遍认为,根据强度和速度判断爆炸显然是由一种爆炸物引起的。从具体火炸药类型看,必然不是黑火药、烟火剂等一般爆炸物,只能是猛炸药。而事件中的猛炸药要稳定(寻呼机运输装卸过程中必然要稳定),又要容易起爆,在体积小的同时威力还要足够,雷酸银(雷银)等高感度起爆药,以及一般民间自制的TATP等不稳定过氧化物均不太可能,TNT等需要较多量起爆药才能起爆的不易起爆芳香族硝基化合物可能性也不大,相对容易起爆,威力(猛度)又大的PETN(季戊四醇四硝酸酯,戊四硝酯,又称太安,猛度高于TNT)等硝酸酯类炸药可能性比较大。整体来看,寻呼机本身在事件中所起到的是遥控触发器加爆炸物承载容器的作用。目前网络信息多半推断为PETN(季戊四醇四硝酸酯),关于爆炸装药在电池内部还是在寻呼机内部,目前信息尚不足以支撑判断,分析小组整体倾向爆炸装药在电池内部,这亦可解释出现目前未确定信源反馈的其他电子设备爆炸情况,是由于将带有爆炸物的电池装入其他电器的后果,但其他信息则目前难以判断。

5.3 爆炸事件再次升级(本次更新新增内容)

距离寻呼机爆炸不到24小时间,9月18日,爆炸事件再次升级,据BBC报道,黎巴嫩卫生部称在新一轮爆炸中,大量对讲机发生了爆炸,并造成20人死亡,至少450人受伤。目前已知爆炸的对讲机厂商为日本艾可慕(ICOM)生产,型号为ICOM V82系列手持对讲机,而涉及的日本无线电通信公司表示,ICOM型号于2014年停产。有消息指出,真主党是在五个月前购买的这些ICOM V82系列手持对讲机,与购买传呼机的时间几乎相同。而且从对讲机与寻呼机的工作原理均为通过无线电进行通信,主要区别通信方式与编解码方式不同,其中寻呼机为单项接收通信,而对讲机为双向通信(半双工通信设备),另一个值得注意的是事件当中的对讲机的通信频段为VHF频段,具体频率范围为136-174Mhz,该范围正好与AP-900型号寻呼机VHF波段工作范围相同。因此,不排除采用统一软件无线电方案模拟不同广播技术方案,又或通过单独通过寻呼机网络或对讲机设备进行广播信号的发送,针对对讲机的触发原理,基于ICOM V82资料分析,目前该产品支持触发提示音的功能,即可以通过设置,实现在接收特定“信息”后触发提示音,触发该提示音的物理信号,可以作为引爆炸药物理信号条件,并且设备支持多“触发信息”设置与群组呼叫,实现基于“呼叫信息”作为触发条件的群组范围控制。基于上述情况,我们推测该设备需要在供应链中进行两个步骤的操作,第一个步骤为对对讲机设备进行“触发信息”配置,用来触发提示音;第二个步骤为在对讲机设备中预置爆炸物结合装置电路,改造引爆条件电路。在做完以上供应链操作后,需要执行爆炸攻击时,需要通过一台能够发送预置“呼叫信息”的设备,向特定群组设备发送携带“呼叫信息”呼叫请求,被供应链污染的设备在收到“呼叫触发信息”后执行爆炸攻击。

表5‑1 ICOM V82对讲机参数

| 产品外观 |  |

| 产品型号 | ICOM V82 |

| 频率范围 | 136-174MHz |

| 频率稳定性 | ±2.5ppm(-10°C至+60°C) |

| 模式 | F3E、F2D、[F7W可选] |

| 内存通道数 | 207个通道(200个存储通道、1个呼叫通道和 6个扫描边缘) |

| 触发提示音的功能 | 支持 |

| 群发呼叫功能 | 支持 |

| 支持的音调格式 | CTCSS、DTCS |

| 电源 | 7.2VDC |

| 电池类型及数量 | 锂电池或电池盒,电池盒采用6节AA碱性电池 |

| 电流消耗(7.2VDC时) | 发射机:最高功率7W状态下是2.6A;

接收机:最大音频状态下是250mA; 待机状态下是80mA; 省电状态下是30mA; |

| 尺寸 | 37.5(长)54(宽)139(高)mm |

| 重量 | 390g/13.8Oz |

| 发射机 | |

| 发射功率 | 7W(VHF) |

| 杂散发射 | <-60dB |

| 最大频率偏差 | ±5kHz/±2.5kHz(宽/窄) |

| 接收器 | |

| 接收系统 | 双级转换超外差 |

| 中频 | 1、46.35MHz

2、450kHz |

| 灵敏度 | 0.16μV典型值 |

| 静噪灵敏度(阀值) | 0.11μV典型值 |

| 选择性 | >55/50dB(宽/窄) |

| 互调 | 65dB型 |

| 杂散和图像抑制 | 80dB(典型值) |

06 寻呼机出发爆炸原理分析

目前已发生爆炸的两款寻呼机分别为,Gold Apollo公司型号为AP-900 GP、AR-924的两款寻呼机产品,据BBC报道及一些新闻报道显示,爆炸是在寻呼机使用者在收到一串“字母数字”短信后发生爆炸,为此可推断,该设备在供应链环节被植入“爆炸物”,并对寻呼机触发机制进行了重新编码或植入引爆传感器。对于第一种重新编码的推断,我们推测该设备需要在供应链中进行两个步骤的操作,第一个步骤为对寻呼机设备进行编程配置,用户设备触发;第二个步骤为在寻呼机设备中预置爆炸物结合装置电路,改造引爆条件电路。对于第二种植入引爆传感器推断,该设备需要在供应链中预置爆炸物与写有引爆逻辑的传感器,并调整电路连接。我们分析了相关产品的资料包括软件编程设置信息。绘制了多种路径的触发原理,但避免信息滥用,在公开版分析报告中屏蔽具体触发过程分析和图示等内容,仅在报送主管部门版本中保留了相关信息。

07 供应链预置分析

此次爆炸,外界普遍认为是基于供应链侧的通讯设备预置爆炸物。整体倾向预置过程应为仓储和物流环节,而非生产制造环节。如事件发生后,爱德华·斯诺登在X上发文称(见下图),该事件使他想起曾在2013年曝光大规模监控事件时披露,美国国家安全局(NSA)如何在机场拦截运往目标国家的计算机网络设备,安装植入物,然后重新包装发往目标,以渗透目标网络。斯诺登称,“十年过去了,(在此期间)运输安全从未得到改善”,暗指黎巴嫩寻呼机事件与美以情报机构的供应链预置不无关系。

图 7‑1 斯诺登张贴图片为NSA人员劫持配送中的路由设备替换固件照片

美国国家安全局(NSA)前情报分析员戴维·肯尼迪称,从网上分享的视频中看到的爆炸似乎“规模太大,不可能是远程直接黑客攻击,导致寻呼机超载并引起锂电池爆炸”,“更有可能的是,以色列在真主党中安插了人员,寻呼机中可能植入了炸药,只有收到特定信息时才会爆炸”。肯尼迪认为,“实现这一目标所需的复杂性令人难以置信,需要许多不同的情报组件和执行。人力情报(HUMINT)是实现这一目标的主要方法,同时拦截供应链以对寻呼机进行修改。”

特别需要关注排查分析的是如果确如金阿波罗公司声明所言,相关寻呼机由欧洲BAC·CONSULTING·KFT代工生产。这其中有令人费解之处,由于中国台湾地区的人力成本较低,而欧洲人力成本较高,寻呼机又是一种落后技术产品,而相关欧洲厂商提出将制造转移到欧洲本土,是不太寻常的事情,这是否实际是情报机构前置布局,仍需要深度观察。

08 结论

基于电信设备进行遥控爆炸暗杀,并非罕见事件。国内外多起治安案件、以及国际大量恐怖主义案件中,都曾有寻呼机或手机出现,但本事件鲜明的差异为:

- 本事件寻呼机同时具有触发器和爆炸容器双重属性;历史事件多数以寻呼机作为触发器,但并不作为爆炸物容器。

- 本事件寻呼机有可能实现了基于特定信号触发,以实现统一触发;多数事件由寻呼机收到信号即触发,而非需要特定信号触发。

- 本事件是对特定群体的批量定向攻击;而历史事件或者为针对个体目标的定向攻击,或者针对群体目标的无差别攻击。

综上所有分析,我们研判该事件整体上是一起基于供应链侧作业,将爆炸物和通讯设备相结合,利用远程信号激活控制,实现批量触发爆炸的严重地缘安全事件,是组合了供应链预置、电磁频谱攻击、情报搜集、人力作业等在内复杂杀伤链过程,是精心策划的跨越物理域、网空和信号频谱域与认知域的联合作业。从作业过程来看,网络攻击作业在其中可能扮演了持续情报采集作用,如获取相关物流信息、摸排目标组织运行规律等,包括最终触发信号如果不是由电子战设备所释放,则也不排除其寻呼台设备遭遇网络入侵的情况。但整体来看,本事件的主导因素依然是物理、传统电磁频谱和人力作业。不应过度夸大网络攻击在其中的作用,而应基于客观严谨的分析,深入总结事件的规律性因素,包括:

- 网络装备的主导性在平时,物理装备的主导性在战时,依然是目前的基础战争逻辑。

- 对于低网络依赖的主体很难依赖网络作业达成关键效果,但集合物理、电磁、和认知频谱可能形成压倒性效能。

- 试图通过逆信息化的方式来实现自身安全可能将带来更大的安全被动。

本次更新新增内容:

面对这种复合作业方式,推动我们必须走出窄带网络安全视角,从总体国家安全视角,以大网络安全看待未来的斗争与挑战。强化人防、物防、技防结合,将安全要素贯穿全生命周期中。

相关事件是依托通讯产品供应链进行爆炸物和触发逻辑预置,并带有针对一定范围人员的群体性杀伤的严重的地缘安全事件。

这是一个堪比“北溪管道爆炸”的严重事件,又一个潘多拉盒子被打开了。

其灾难性的后果并非因技术手段的运用,无论是基于IT产品的预置、将IT产品作为辅助攻击的触发器、使用高爆炸药进行袭击活动等,包括将这些技术手段组合起来,都远非新的手法。其特殊性也并不仅仅在于其进行策划、长期布局和严密组织,这是西方情报体系的常态。面对民用IT产品的针对性预置(例如Cisco、Linksys、Netgear等预置后门)、到普遍性的预置(例如SP800/90对加密随机数的标准污染)在西方情报活动中是常见的,但这种预置是在系统逻辑层面的,带来的是对数据和隐私的侵害,而不是生命安全的直接影响。因此,即使是斯诺登事件曝光出类似“棱镜”、“主干道”、“码头”和“星风”等计划,给全球网络用户造成的更多的压力和恐慌也依然在个人信息和隐私层面,而非人身安全影响。而这次爆炸是首次利用民用IT产品的基础供应链实现规模化的杀伤人员的事件。

这一事件既违反国际法“严禁将民众使用的物品武器化”,又超越过了底线。既严重威胁民众生命,造成人身伤害,又动摇了全球用户对基础通讯产品和全球供应链安全的基本信任。世界从来不是和平的,但即使在复杂的地缘安全格式下,也是只有特定角色的人员面对特定人身安全风险,而一般民众则面临偶发性、突发性风险。这基本成为一种人类共识。

但底线正在不断的突破和穿透。这一事件是具有国家恐怖主义性质的活动。

就在我们在二手市场上,尝试找寻同型号BP机,以开展更深入分析的时刻。我们恍惚回到了2010年7月,分析震网的日子:为安装WinCC组态软件,从淘宝上购买二手的西门子PLC-300工业模板,临时用一套加热装置模拟离心机,就在一张泡沫板上,搭建起了震网的最早沙盘。对复杂的攻击活动,进行复盘的条件,经常并不齐备,需要拼装、摸索乃至猜测。我们升腾起巨大警惕和压力感的原因,在于我们回顾震网事件时内心的遗憾。

针对震网的复杂分析是全球安全工作者接力完成的,对其运行机理、模块化的结构、复杂的运行逻辑和条件判断、乃至对离心机的作用机理在此后数年时间内包括卡巴斯基、赛门铁克等在内的国际同仁都进行了深度的分析,而安天团队也在USB摆渡机理、与Duku的同源性,以及和此后的多组恶意代码关联的代码框架方面,做出了自己的贡献。形成了人类历史上针对一起威胁事件参与机构人员最多、投入时间最长的集体分析活动,尽管其并没有组织,只是凭借各个安全团队的原始使命感和对威胁的关注。但我们的遗憾是这场分析行动后,对全球来说认知聚焦在是一种新型的使用了多个0day漏洞病毒、一种工业领域的新的技术安全风险。而没有上升到:这是一起基于网络手段达成针对主权国家的工业基础设施实施的具有火力打击等效性的作战行动。也如在《Why Stuxnet is not APT》(为什么震网不是APT攻击)中表述的观点,震网是一种作战行动。这就让震网事件的始作俑者,实现了“事了拂衣去”的华丽逃逸。

因此我们既必须以极度客观严谨态度和扎实的技术工作展开威胁分析工作,但也必须超越技术,而把事件放到百年未有之大变局的时代背景、放到全球地缘安全的格局中去看待。我们必须讨论这一事件的国家恐怖主义性质,和其对全球基础信息产品和供应链体系的严重伤害。

所有的泛化行为都会带来行为失控的风险,也会全面提升人类社会运行的安全代价和成本。

中东烽火,更让我们看到国家强大方能安宁。

附录一:参考资料

[1] The Mystery of Hezbollah’s Deadly Exploding Pagers

https://www.wired.com/story/pager-explosion-hezbollah/

[2] At least 3 types of pagers were planted with bombs

https://twitter.com/clashreport/status/1836105986831966483

[3] Hezbollah blames Israel after pager explosions kill nine and injure thousands in Lebanon

https://www.bbc.co.uk/news/articles/cd7xnelvpepo

[4] Product Family-Alpha Gold

https://americanmessaging.net/wp-content/uploads/2019/10/unication_gold_pps.pdf

[5] Alphanumeric Pager (AP-900)

https://www.gapollo.com.tw/product/ap-900/

[6] Gold Apollo Rugged Pager AR924- Apollo systems

https://web.archive.org/web/20240917160632/https://apollosystemshk.com/product/42.html

[7] Rugged Pager AR924 – GOLD APOLLO

https://web.archive.org/web/20240917152704/https://www.gapollo.com.tw/rugged-pager-ar924/

[8]Analysis | Hezbollah blames Israel for deadly pager blasts in Lebanon – but how was it done

https://www.scmp.com/news/world/middle-east/article/3278939/hezbollah-blames-israel-deadly-pager-blasts-lebanon-how-was-it-done

[9] 关于多款路由器设备存在预置后门漏洞的情况通报

https://xxhjs.nuc.edu.cn/info/1011/1360.htm

[10] What we know about the Hezbollah device explosions

https://www.bbc.com/news/articles/cz04m913m49o

[11] ICOM IC-V82 VHF FM Transceiver 136-174 Radio

https://www.409shop.com/409shop_product.php?id=103886

[12] 以色列炸了寻呼机又炸对讲机,杀伤力大于100个鞭炮

https://ishare.ifeng.com/c/s/v006Dq-_-_zUTH4kq5TUsyaq92vQILsp-_1SDkJwLkBB–a2–T9fPkIoKxMRDfRp–D1Xfb6L?

附录二:黎巴嫩寻呼机爆炸事件媒体报道与分析

一、 事件发展及各方反应

9月17日,CNN报道称,黎巴嫩多地真主党工作人员的寻呼机发生爆炸事件,造成多人伤亡。黎巴嫩内政部队表示,爆炸涉及黎巴嫩多个地区,特别是贝鲁特南部郊区。位置包括:贝鲁特南部郊区的达希耶,黎巴嫩中部贝卡谷地的阿里·纳赫里和利雅克镇以及黎巴嫩南部的西顿和泰尔。黎巴嫩卫生部长菲拉斯·阿比亚德17日在接受半岛电视台采访时表示,寻呼机爆炸事件已造成至少9人死亡,其中包括1名8岁女孩。阿比亚德补充说,另有约2,800人在事件中受伤。

9月17日,伊朗国家媒体IRNA报道称,伊朗驻黎巴嫩大使穆杰塔巴·阿马尼在寻呼机爆炸中受伤。伊朗半官方媒体法尔斯通讯社报道称,伊朗大使馆2名工作人员受伤。

9月17日晚间,黎巴嫩真主党发表声明称,“我们认为以色列敌人应对这起犯罪袭击负全部责任,此次袭击导致数人丧生,平民受灾,大量人员受伤”。

9月17日,以色列国防军表示不会对黎巴嫩发生的爆炸事件发表评论。

9月18日,CNN援引黎巴嫩国家通讯社NNA报道,黎巴嫩总理纳吉布·米卡提17日在内阁会议上表示,此次袭击是“以色列的犯罪侵略行为,严重侵犯了黎巴嫩主权,无论以何种标准来看都是一种犯罪”。黎巴嫩信息部长齐亚德·马卡里在贝鲁特表示,黎巴嫩政府已与联合国和有关国家取得联系,“要求他们对这一持续发生的罪行负责”。

9月18日,《纽约时报》报道称,以色列在一批进口到黎巴嫩、准备运往真主党的台湾金阿波罗公司制造的寻呼机中放置了爆炸物。

9月18日,CNN报道称,台湾金阿波罗公司创始人兼董事长表示,在对黎巴嫩真主党攻击中使用的寻呼机为金阿波罗品牌授权,由欧洲BAC·CONSULTING·KFT代工生产。

9月19日,CNN报道称,匈牙利政府18日表示BAC·CONSULTING·KFT公司仅“是一个贸易中介”,在该国没有制造基地。

9月19日,美联社报道称,18日黎巴嫩多地发生了第2波针对无线电对讲机的爆炸袭击。黎巴嫩卫生部称第2波袭击至少造成了20人死亡,450多人受伤,17日的寻呼机爆炸事件已造成了至少12人死亡。

9月19日,CNN报道称,黎巴嫩通信部18日表示爆炸的无线对讲机为日本ICOM公司生产的已停产型号。该无线对讲机不由代理商提供,没有官方许可,也没有经过该国安全部门审查。

二、关于爆炸事件的相关分析

9月17日,半岛电视台网站发文称,关于寻呼机是如何爆炸的具体还不清楚,猜测集中在寻呼机所依赖的无线电网络上,认为其可能遭到了黑客的攻击,导致系统发出信号,从而触发已被篡改的寻呼机做出响应。

9月17日,CNN发文称数百台寻呼机同时爆炸,专家们提出了两种意见。一种意见认为,存在网络安全漏洞,导致寻呼机的锂电池过热并爆炸。另一种意见是,这是一次“供应链攻击”,寻呼机在制造和运输过程中遭到了篡改。美国国家安全局(NSA)前情报分析员戴维·肯尼迪(David Kennedy)认为,从网上的视频看,爆炸“规模太大,不可能是远程黑客攻击,导致寻呼机超载并引起锂电池爆炸”。他认为第二种意见更为合理。“更有可能的是,以色列在真主党中渗透了人员,寻呼机被植入了炸药,只有收到特定信息时才会爆炸”,“实现这一目标所需的复杂性令人难以置信。它需要许多不同的情报单位来执行。人力情报(HUMINT)将是实现这一目标的主要方法,同时拦截供应链以对寻呼机进行修改”。

9月18日,黎巴嫩记者、《大西洋月刊》特约撰稿人金·加塔斯(Kim Ghattas)在接受CNN采访时称,“这显然是以色列针对真主党特工的一次有针对性的袭击,这些特工的技术水平较低,他们一直是暗杀的目标。他们被指示丢弃iPhone、断开互联网并断开闭路电视,”当被问及以色列为何发动袭击时,加塔斯表示,“要么是试图向真主党表明以色列对他们了如指掌,并明确表示如果他们对以色列发动更多的袭击,将遭到更猛烈的袭击”,“或者是以色列对黎巴嫩发动大规模袭击的前奏,袭击导致真主党的行动陷入混乱”。

9月18日,CNN采访了多位网络安全领域的专家,纽约大学网络安全教授贾斯汀·卡波斯(Justin Cappos)表示,“这些设备是故意设计的,目的是在触发时爆炸,而不是世界上其他人在使用的寻呼机”。网络安全研究员兼Predicta Lab首席执行官巴蒂斯特·罗伯特(Baptiste Robert)表示,这些寻呼机很可能在发货前被修改过,而不是被黑客入侵。他说,爆炸的规模似乎表明这是一次有组织的复杂攻击。安全和风险管理咨询公司Le Beck International的情报主管迈克尔·霍洛维茨(Michael Horowitz)也表示,爆炸可能是由设备改装引起的,而不是网络攻击。“我们从未见过这种策略被如此大规模地使用,但这确实意味着这不是一种可能影响所有寻呼机的攻击。如果属实,这将表明对这些设备的供应链渗透率非常高”。

9月18日,耶路撒冷邮报称,黎巴嫩安全部门消息人士透露,以色列侵入了个别设备的通信系统并引爆了这些设备。

附录三:参与本报告编写的机构情况

| 部门 | 部门简介 |

安天应急响应中心 |

安天安全研究与应急响应中心是针对APT攻击、定向勒索攻击、黑灰产犯罪等威胁事件和背后行为体持续捕获、跟踪、分析,推动威胁分析成果转化为安天引擎和产品的检测防御能力,将对威胁事件与趋势的判断,转化为政府与公众了解威胁活动的知识成果。支撑安天安全服务和其他场景的深度安全分析需求。部门图腾是东北豹,嗅觉敏锐、凶猛彪悍,行动快捷、每战必胜。 |

先进无线安全技术组 |

安天先进无线技术研究组负责无线通信安全技术领域的安全技术探索,隶属于安天技术委员会。部门图腾为黑曼巴蛇,黑曼巴眼镜蛇是世界上爬行速度最快的蛇,象征执着彪悍,全力冲刺任务目标。 |

战略情报中心 |

安天战略情报中心立足于全球网络空间安全领域,展开战略趋势研究、前沿技术跟踪、能力动态分析、重大事件研判等工作。面向客户提供战略风险预警、重大事件研判、战略报告撰写等战略情报服务。部门图腾为猫头鹰,传说中的战神、智慧之神,取其寓意机敏、睿智、威猛。 |