延锋汽车遭“麒麟”勒索软件攻击,致北美工厂生产中断

责编:gltian |2023-12-01 15:33:2411月初,有报道称“延锋”遭到网络攻击。延锋是一家专注于内饰配的汽车零部件开发商和制造商,在全球240个地点拥有57000多名员工。该公司向通用汽车、大众集团、福特、Stellantis(菲亚特、克莱斯勒、吉普、道奇)、宝马、戴姆勒、丰田、本田、日产、上汽集团销售内饰零部件。对这家供应商的攻击对北美的汽车制造供应链产生了直接的连锁反应,导致几家北美工厂生产中断,其中包括全球汽车制造商Stellantis经营的工厂。

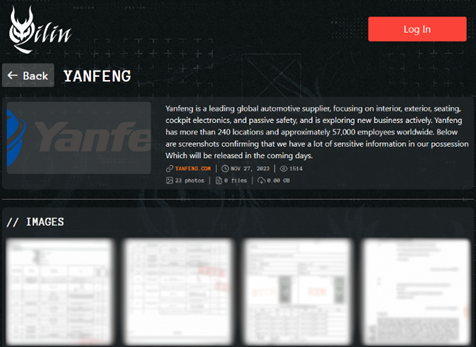

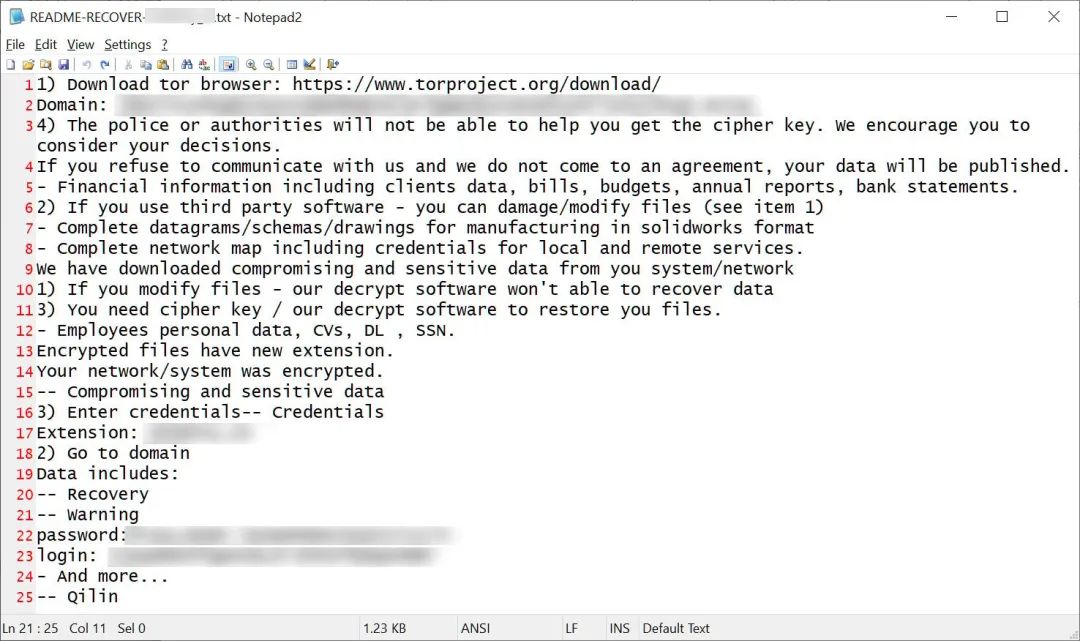

昨天,麒麟勒索软件组织,也称为“Agenda”,通过将延锋添加到他们的Tor数据泄露勒索网站中,公开宣称对延锋进行了攻击。该组织发布了多个文件,以证明他们涉嫌访问了延锋系统和文件,包括财务文件、保密协议、报价文件、技术数据表和内部报告。麒麟还威胁称,要在未来几天内公布他们拥有的所有数据。

Group-IB上周发布的报告揭示了麒麟团伙的内部运作。该组织于 2022 年首次被发现,经常利用网络钓鱼电子邮件来攻击其受害者。Group-IB研究人员还发现了该团伙的附属支付结构。根据报告,对于总额为3万美元或更少的勒索软件付款,附属公司将获得80%的付款。对于超过3万美元的付款,他们将获得85%。RaaS 附属公司可以使用麒麟的定制恶意软件构建器配置该团伙的勒索软件,并个性化赎金记录,包括公司名称、赎金金额、时区等。

资深网络安全专家Beaumont发布的最新信息指出,黑客利用了最近曝光的名为“Citrix Bleed”的零日漏洞。Citrix漏洞早在今年夏天就被黑客利用了,虽然Citrix在10月份发布了针对该漏洞的重要修复补丁,但那时网络骗子已经通过在系统中安装后门渗透到了数百家公司,即使在修复后仍能运作。11月,LockBit勒索团伙首次利用了该漏洞,对波音公司、安理银行和澳大利亚迪拜环球港务集团等大公司发起了一系列攻击。Beaumont是最早将Citrix和LockBit联系在一起的研究人员,他暗示其他勒索团伙也可能参与其中。现在看来, “麒麟”就是其中之一。

来源:E安全