REvil勒索软件网站全部神秘消失

责编:gltian |2021-07-15 10:48:21

事件报道

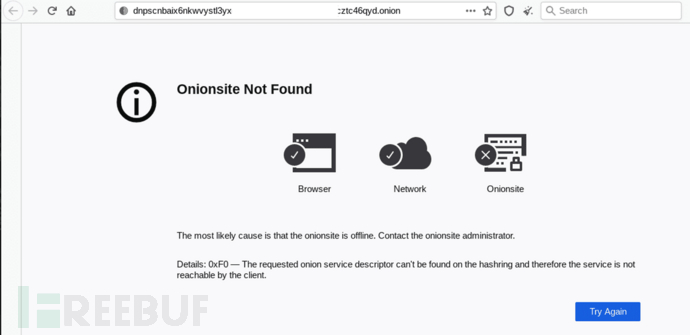

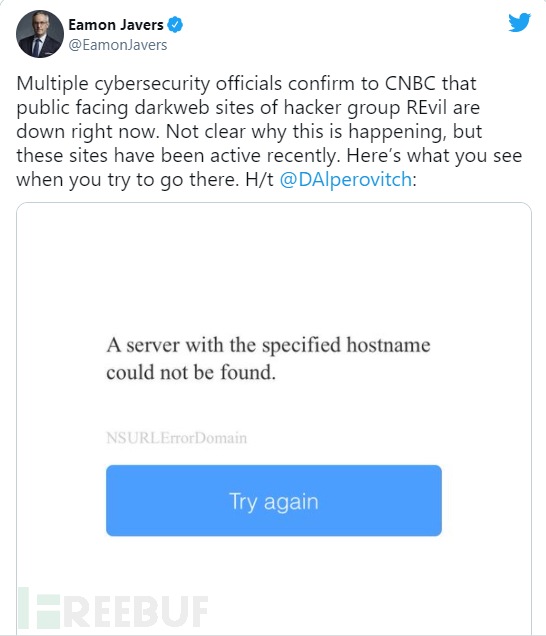

根据CNBC透露的消息,暗网中所有跟REvil勒索软件团伙相关的网站从7月13日开始就全部神秘消失了。目前我们还尚不清楚是什么原因导致的,因为这些网站最近一直都处于极度活跃状态,而现在当用户访问相关网站时,返回的只是“找不到具有指定主机名的服务器”。

勒索软件REvil也被称为Sodinokibi,是一个由俄罗斯网络犯罪团伙运营的勒索软件。REvil 勒索病毒称得上是 GandCrab的“接班人”。GandCrab 是曾经最大的 RaaS(勒索软件即服务)运营商之一,在赚得盆满钵满后于 2019 年 6 月宣布停止更新。

随后,另一个勒索运营商买下了 GandCrab 的代码,即最早被人们称作 Sodinokibi 勒索病毒。由于在早期的解密器中使用了“REvil Decryptor”作为程序名称,又被称为 REvil 勒索病毒。

网站消失原因暂且不知

目前,我们还不清楚是何原因导致跟REvil勒索软件相关的暗网网站消失下线。但这一事件已经引发了安全社区内研究人员的热烈讨论,很多人认为可能是当局所采取的措施。

众所周知,美俄两国在网络犯罪问题上的压力越来越大。

美国总统拜登还曾表示过,他上个月在日内瓦与俄罗斯总统普京举行峰会时讨论了这个问题,并于周五在电话中向普京提出了这个问题。拜登对记者表示,他已经“非常清楚地向他表明……我们期望他们对次采取行动。”并暗示美国可能对用于入侵的服务器采取直接的“报复”。

除此之外,美国国家安全委员会的一名官员在接受记者采访时也表示,美国当局预计不久将对勒索软件组织采取行动。

Mandiant威胁情报公司的John Hultquist在周二告诉CNBC称:“事件仍在发展中,但有证据表明,REvil的基础设施遭到了有计划的同时下线,要么是运营商自己做的,要么是有关当局做的。”

Hultquist在一封电子邮件中补充道:“如果这是一次有针对性的攻击行动,那么所有的事件细节可能永远都不会被曝光。”

一项分析显示,与REvil勒索软件(勒索软件即服务)有关的已知网站目前大部分都处于离线或无响应状态。

Hultquist提到:“跟REvil有关的暗网网站(.onion)和明网站点(decoder.re)目前均处于离线状态,尽管我们无法确切了解他们的暗网网站是如何被关闭的,但他们的明网网站的域名已经停止解析为IP地址了,不过其专用的域名服务器仍然在线。”

勒索软件已经严重影响个人和企业的正常生产生活

勒索软件攻击涉及对设备或网络上的文件进行加密的恶意软件,从而导致系统无法运行。这类网络攻击的幕后黑手通常要求支付费用,以换取数据的发布。

美国联邦调查局此前还专门警告过勒索软件攻击的受害者,支付赎金可能会鼓励进一步的恶意活动。

在此之前,美国的重要企业在今年曾遭遇了一系列备受瞩目的勒索软件攻击。美国联邦调查局(FBI)还指控了REvil上个月策划了一起针对全球最大肉类加工公司JBS的勒索软件攻击。

而就在上个星期,REvil还通过针对IT公司Kaseya和全球数百家企业的勒索软件攻击来要求支付巨额的比特币赎金。

据了解,本月早些时候,总部位于佛罗里达州的软件供应商Kaseya披露了最新的勒索软件攻击,该攻击蔓延至至少6个欧洲国家,并破坏了遍布美国的数千个网络系统。

REvil是所有勒索软件团伙中最多产、最令人恐惧的团伙之一,如果这真的是最后一次,那意义非凡。

有知情人士还透露称:“美国联邦调查局“取缔”了他们网站的内容,因此他们停止了其余的行动。除此之外,克里姆林宫也对其施加了压力,因为俄罗斯厌倦了美国和其他国家向他们哭诉勒索软件的事情。”