ATT&CK框架面临两大挑战

责编:gltian |2020-11-12 10:27:00ATT&CK框架公开发布于2015年,从最初的一个内部人员分享的Excel电子表格工具,到如今已经发展成为威胁活动、技术和模型的全球知识库,成为在企业、政府和安全厂商中广为流行的安全工具。

ATT&CK框架提供了关于野外网络攻击活动最全面及时的社区知识集合,这有助于企业划分安全威胁的优先级,并用于评估安全方法、产品和服务。

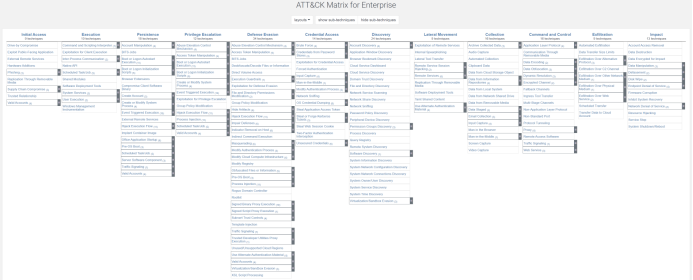

ATT&CK框架还经常被诸如网络安全和基础设施安全局(CISA)之类的政府机构用于有关威胁活动的警报和咨询中。例如,最近FBI和CISA在一项应对俄罗斯政府资助的高级持续威胁(APT)的联合网络安全警报中使用了ATT&CK企业版框架(下图)。

该警报说道:“请参阅ATT&CK for Enterprise框架以了解相关威胁参与者的策略和技术。”

8.0版本首次覆盖完整“杀链”

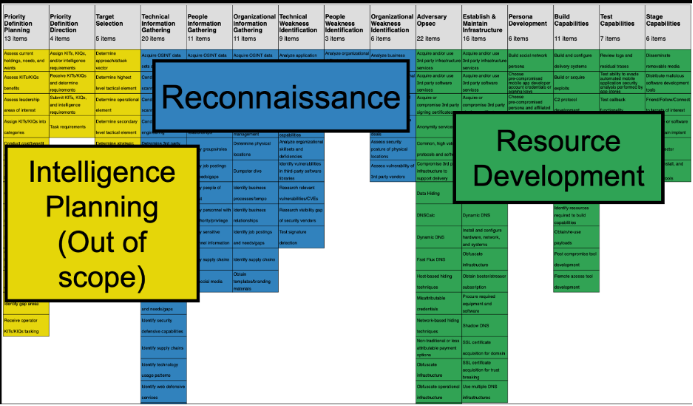

在过去的五年中,ATT&CK有了长足的发展。上月底,Mitre发布了ATT&CK框架的8.0版,这是一个重大升级版本,将PRE-ATT&CK与ATT&CK进行了合并(编者:此前ATT&CK框架并未覆盖完整的杀链),在针对企业的ATT&CK威胁模型中,增加了侦察和资源利用两大对手战术,从而实现了对KillChain杀链完整生命周期的覆盖。PRE-ATT&CK与ATT&CK框架的合并如下图所示:

PRE-ATT&CK分为情报规划、侦察和资源开发三大部分15个阶段

PRE-ATT&CK框架最后两个阶段(启动与入侵)与ATT&CK的第一阶段(初始访问)合并

Mitre ATT&CK首席网络安全工程师Adam Pennington表示,新版本的ATT&CK类似于百科全书,描述了对手在入侵过程中所进行的超过160多种对手活动信息。

Pennington说,在过去的几年中,Mitre的使用激增,因为它在整个安全社区中得到了越来越广泛的采用,而且ATT&CK框架也在快速的迭代中变得日趋完善和全能。

他说:“从最初收录的40种行为,到现在已经超过160种,”他说。“最新版本涵盖了过去忽视的领域,例如如移动设备和工业控制系统,还有许多信息,使人们能够知道如何阻止特定行为并自助处理。”

在上个月举行的Forrester Security&Risk Global 2020虚拟会议上,Forrester Research高级分析师Brian Kime表示,从2018年初开始,ATT&CK成为最受欢迎的入侵框架。

他说:“ATT&CK之所以流行,是因为它可以帮助我们构建弹性的安全体系结构,为我们提供一种对威胁进行建模的方法,这将使我们能够进行检测,并从包括端点在内的整个IT环境采集正确的遥测信息。ATT&CK本身不是威胁情报,但它应该是威胁情报工作的重要工具。”

McAfee研究员兼云业务部门副总裁Sekhar Sarukkai表示,ATT&CK框架在短时间内流行起来的原因还包括信任从企业内部网络向云端的转移。

Sarukkai指出:“传统的安全策略假设一切都将受到控制,但是新的现实是,由于云的存在,信任已经完全开放。如今,没有任何企业可以控制一切。第二,在新冠疫情肆虐的最近几个月中,居家办公需要一种分布式信任模型,这意味着安全团队需要研究新的方法来保护其安全状态。”

此外,ATT&CK框架还提供了一种将威胁活动和驱动模式聚类的方法。“对于一个SOC (安全运营中心)分析员来说,他看到的不是一个单一的事件,而是多个事件的组合,这有助于它们更好地理解威胁。”

从端点到云端

ATT&CK框架的流行以及云计算的快速普及,业界开始探讨“MITRE ATT&CK作为云威胁调查的框架”。

迈克菲和加州大学伯克利分校的长期网络安全中心(CLTC)共同编写的报告发现,有87%的调查受访者认为采用ATT&CK云矩阵将提高组织的云安全性。与此同时,只有49%的受访者对他们手里的安全产品检测每个ATT&CK矩阵中的对手战术和技术的能力感到高度自信。

Sarukkai表示,将云计算这个维度纳入ATT&CK框架至关重要,因为如此多的威胁将穿越内部网络、端点设备和外部云服务的“孤岛”。

尽管ATT&CK框架最初更侧重于端点威胁,但Sarukkai表示,如今越来越常见的攻击媒介是被攻击者入侵的云管理账户。

他说:“如今攻击通常是借助传统的恶意软件通过端点进行的,一旦获取管理员账号,端点就成了攻击云的跳板。从设备到云这条路径是当下网络攻击的一个发展方向。”

ATT&CK面临两大挑战

CLTC的报告发现,全球调查受访者中有45%的人认为安全产品缺乏互操作性是ATT&CK框架面临的最大挑战,而43%的受访者认为将事件数据映射到战术和技术上是一项挑战。

ATT&CK面临的两大挑战可以概括为:

- 缺乏安全工具支持,难以实现互操作性

- 框架部署的成熟度不够,难以实现自动化

除了互操作性,该报告还发现,只有39%的企业能够将来自云、网络和端点的事件关联起来以调查威胁。

Pennington说:“数据表明,这是客户所面临的挑战。83%的受访者表示ATT&CK框架非常全面,但他们正在手动寻找将其中一些技术映射到其框架中的方法。另一方面,由于这些攻击的本质是跨部门的,问题变得棘手。从数据的角度来看,只有不到20%的客户从运营层面完全采用了ATT&CK,因此,自动化也就无从谈起。”

Pennington说,SOC团队希望从端点、移动设备到网络和云的各种安全产品提供的数据和可见性能够在ATT&CK框架上进行标准化,在某种类型的仪表板上显示,并提供给SIEM等其他产品。

Sarukkai说,“许多安全工具不支持ATT&CK。缺少合适工具的企业需要手动实现,这意味着他们无法完全采用Mitre ATT&CK框架,因为会被实例淹没。而且因为他们没有有效的工具,所以这是最大的原因。”

Sarukkai说,很多企业希望使用ATT&CK来自动进行修复并减轻SOC分析师的工作量。但是,这要求ATT&CK的实施达到一定的成熟度(上图),但报告显示只有19%的受访者达到了应有的成熟度水平。

更大的挑战是人们不知所措(成熟度不够)。“企业版ATT&CK框架包含了156种高级行为。企业如果想一下子搞明白这156种行为的对策,肯定会头昏脑胀。”Kime指出:“过去一年,我们试图释放大量培训资源,例如如何开始使用,如何确定优先次序,并计划在将来发布更多的免费培训。”