挖矿病毒数量月增40% 勒索软件与合法软件“捆绑”传播

责编:gltian |2018-08-20 13:30:21近日,亚信安全发布《2018年第二季度安全威胁报告》,报告显示,挖矿病毒仍然是不法分子利用最为频繁的攻击方式,并伴有大幅度增长,本季度亚信安全共拦截挖矿病毒1,017万次,而且还出现了可有效躲避安全监测的无文件挖矿病毒。此外,不断更新的勒索软件攻击与感染方式,以及高度专业化、组织化的APT攻击事件也是本季度值得关注的安全动态。亚信安全提醒用户要特别防范未知安全威胁,加强安全态势感知,并通过精密编排的防御体系提升网络安全恢复补救能力。

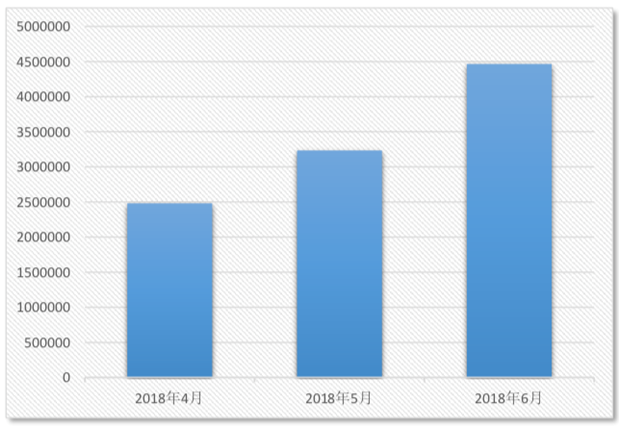

挖矿病毒持续爆发,数量每月递增40%

《安全报告》显示,第二季度挖矿病毒有爆发式的增长,亚信安全拦截的挖矿病毒高达 1,017 万次,每月递增40%,其中“COINMINER_CRYPTONIGHT”是拦截量第一的挖矿病毒。值得关注的是,在挖矿病毒的全球分布中,中国以超过50%的占比排在首位,政府、医疗、石油和天然气等网络安全相对薄弱的企事业单位成为优先的攻击目标,这充分说明中国挖矿病毒威胁的严峻性。

【2018年第二季度挖矿病毒检测数量图】

除了数量上的高速增长之外,挖矿病毒的技术也在不断创新。本季度亚信安全网络实验室监测到大量无文件挖矿病毒,此类病毒会使用无文件技术隐藏恶意程序,并利用 PowerShell 框架将挖矿程序直接解压到内存,并从内存中启动挖矿组件,以有效逃避安全厂商监测。其还会结束目标设备上运行的任何其它恶意挖矿进程,以达到更高的挖矿效率。监测发现,此类的挖矿病毒往往会通过永恒之蓝漏洞,以及管理工具 Mimikatz 在企业内网传播,企业的防范难度很大。

亚信安全CEO张凡指出:“挖矿病毒之所以如此猖獗,与背后巨大的经济利益是分不开的,数字货币的繁荣让不法分子有充足的动力去研究新的挖矿手法与传播模式,对于企业来说,挖矿病毒会带来显著的计算资源损耗以及潜在的信息泄露威胁,严重影响企业的正常运营。因此,建议企业加强对于挖矿病毒的重视,加强对于端点上恶意活动和行为的识别等方式,对抗不断精进的挖矿病毒。”

勒索软件威胁依然严峻,“捆绑”传播成为新套路

勒索病毒长久以来都是不法分子经常使用的攻击方式之一。在本季度中,亚信安全截获到利用AnyDesk远控软件传播的 BLACKHEART 勒索病毒,该勒索病毒将合法的远控软件AnyDesk与恶意程序捆绑在一起,在用户访问恶意网站时不经意下载感染本机,由于合法软件的运行掩盖了真正的恶意行为,用户很难发现已经感染病毒,从而导致系统中文件被加密。

【BLACKHEART 勒索病毒勒索赎金截图】

由于勒索病毒攻击可以带来巨大、直接的收益,因此勒索病毒不可能在短期内消失,网络犯罪分子采取的战术策略也在不断演变,其攻击方式更加多样化。对于勒索软件的变种,亚信安全建议企业用户可以通过部署防火墙、邮件网关等产品作为第一道防线,并将行为监控和漏洞防护产品作为辅助措施,以有效阻止威胁到达客户端。

APT攻击组织不断升级武器库,Mac系统也在所难免

除了挖矿和勒索软件之外,由黑客组织发起的APT攻击也值得关注。多年来亚信安全持续追踪一个高度组织化、专业化的境外黑客组织:海莲花,该 APT 组织主要针对人权组织、媒体、研究机构和海事建筑公司等进行APT攻击。在第二季度,亚信安全发现该组织使用带有恶意Word文档的电子邮件传播最新的MacOS后门程序“OSX_OCEANLOTUS.D”, 当收件人打开该文档时,该后门程序会建议收件人启用宏,并能逃避各种杀毒软件的检测。

亚信安全CEO张凡指出:“该黑客组织使用最新后门程序,意味着他们不仅仍处于活跃状态,而且还在不断升级自己的武器库。该组织瞄准了一向被认为安全系数很高的 Mac 系统,可能会让一些因此未加防备的用户陷入风险之中。因此,无论使用什么操作系统版本,用户都很有必要保持对安全威胁的警惕,并建立全面、立体式的网络安全防护体系。

在亚信安全第二季度安全报告中,亚信安全还披露了以下安全动态:

- 在本季度新增病毒种类中,新增数量最大的病毒类型为 TROJ(木马病毒) 类型。本季度新增木马病毒特征共计 398,360 个,和上一个季度相比数值略有增加。

- 亚信安全对 APK 文件的处理数量依旧呈上升趋势。截止到本季度,安卓APK处理数量累计达到64,776万个,比上季度增长了近两千万个,其中,“Shedun”家族占到安卓病毒总数的 60%。

- 本季度亚信安全截获最新安卓间谍软件“XLoader”,其通过 DNS 欺骗、暴力破解或者字典攻击分发和安装恶意安卓应用程序,其可以窃取用户隐私信息,并获取管理员权限劫持被感染设备。

- 本季度处理的钓鱼网站共计6,168个,比上季度下降了69%,其中,“支付交易类”和“金融证券类”钓鱼网站所占比例最多,占总数的 99%以上。

##

关于亚信安全

亚信安全是中国网络安全产业领跑者, 于2000年发力安全业务,2015年通过收购全球最大的独立安全软件提供商-趋势科技中国, 实现推动中国自主可控战略实施,助力打造清朗网络空间,共筑国家网络强国梦。亚信安全在云安全、APT/网络威胁治理、移动安全、态势感知、大数据安全、身份安全、服务器安全等领域拥有多项全球领先技术,在核心技术领域持续领跑。目前在全国设有7个分支机构,3个技术服务中心和病毒监控实验室,2个独立研发中心,并与国家计算机防病毒应急中心共建网络安全实验室,拥有超过2,000人的专业技术服务团队。欲了解更多,请访问: http://www.asiainfo-sec.com

更多媒体垂询,敬请联络:

| 亚信安全 | 谋信传媒 |

| 刘婷婷 | 雷远方 |

| 电话:010- 58256889 | 电话:010-67588241 |

| 电子邮件: liutt5@aisainfo-sec.com | 电子邮件:leiyuanfang@ctocio.com |

上一篇:企业安全团队中的“灰帽子”

下一篇:是时候关注API安全了