攻击者热门目标:医疗行业网络攻击概览

责编:gltian |2018-04-13 15:43:26全球人均寿命平稳增长,这归因于医疗技术和医药技术的发展,而技术的核心则是医院,技术的进步让医生能够更加高效和快速地识别疾病和治疗病人。在这样的医院中,只需要很少的医护人员就可以诊疗相对较多的病人。系统能够确保病人以最高效的方式受到最佳的诊疗。

医院信息系统(Hospital Information System, HIS)就是其中数据传输和管理所有信息处理的骨干,这些信息处理包括医疗数据、法律数据、管理数据、经济数据、医疗记录等。

而网络上运行的每个设备和应用都是对医院进行攻击的一个可能的入口。这种互联性也让技术比较现代化的医院变成网络犯罪分子的高价值目标。

比如,对于医院的核心设施,网络犯罪分子如果使用勒索软件成功入侵系统IT系统,那么医院支付赎金的概率是很大的。

除了勒索软件外,医院含有的个人身份信息(PII)也是一笔财富,包括金融数据,可以在暗网市场进行售卖。

下面是攻击者的动机以及使用的攻击方法。

风险

勒索软件对于医疗领域的攻击已经被人们所熟知,但勒索软件并不是唯一的威胁。医院的环境其实有很多不同的威胁单元和漏洞区域。

三个主要的高风险目标区域是:

医院运作系统。医院日常运作系统,比如人员值班数据库、建筑(楼宇)控制、管理系统、工资数据等等。

数据隐私。病人和雇员的PII,包括病人诊断和治疗数据,保险和财务信息,研究和药物试用数据,以及其中的知识产权数据。

病人健康。诊断,治疗和病人的监控。

攻击者

➤是谁在攻击医疗行业呢?

一旦有机会,就有网络犯罪分子尝试攻击,窃取和滥用系统。

其中的原因有很多,有些威胁单元是成熟的犯罪团伙,由政府或其他犯罪组织资助发起攻击,使用的攻击方法也有很多,比如勒索软件和钓鱼攻击。一般威胁单元利用这些攻击来获取收入或达到政治目的。

类似的还有国家通过软件监听工具和定制的恶意软件来收集情报,进行社会工程攻击,窃取知识产权,获取竞争优势等。

网络恐怖分子也会发起破坏性的网络攻击造成财产的物理破坏,威胁生命安全,并传播恐怖主义。

另一种网络威胁来自内部。这类攻击者一般是出于金钱,理想,政治等目的,内部工作人员错误打开钓鱼邮件也会导致攻击。

➤为什么是医疗行业?

其实我们日常所见的网络攻击的主要动机就是金钱;但也不是所有对医疗提供商的攻击的动机是为了钱。因为医院这样的医疗提供商本身就是可见性比较高的目标,而且这样的攻击带来的影响会比较大,这本身就是一种攻击动机。

比如,威胁单元使用勒索软件可以严重影响医疗提供商的日常运作。而破坏性的攻击可以使医院的重要系统下线或者不能正常使用。

除此之外,攻击者还可以窃取知识产权、研究数据、药物试验数据、PII、财务保险数据、医疗记录等。这些数据都可以通过各种方式变现。

窃取的数据可以用做身份窃取、隐私破坏、工业间谍活动、金融诈骗、敲诈勒索、以及地下市场出售等。窃取的研究数据包括重要的研究投入资金,研究期限,珍贵的病人试验数据,这些数据都会给利益相关方节省好多钱。

➤如何攻击医疗产业?

医疗产业是与上千个终端,系统和用户互联的大规模,复杂的生态系统。规模,复杂度以及生态系统的功能创建了大量的不可预测的攻击面。

从技术角度讲,威胁单元可以使用以下的攻击向量来攻击系统:

鱼叉式钓鱼攻击。攻击特定组织的欺诈邮件,这是Business Email Compromise(BEC)的一个子集,攻击目标是那些使用有线转账的公司。

分布式DDOS攻击。可以同时在多个地方发起DOS攻击。

软件漏洞利用。利用软件中已知和未知的漏洞。

恶意软件。使设备不能正常运行,对设备造成破坏或入侵,从设备中窃取数据的恶意代码,包括勒索软件,键盘记录器,蠕虫,木马等。

权限误用。通过非授权的方式获取管理权限,比如攻击者利用含有弱口令和可以提权的第三方软件来入侵供应商的网络。

数据操作。2015年,FDA发出警告说,有些输液系统含有漏洞,攻击者可以利用漏洞来操作输液泵的数据,这就可能会让病人处于威胁中。

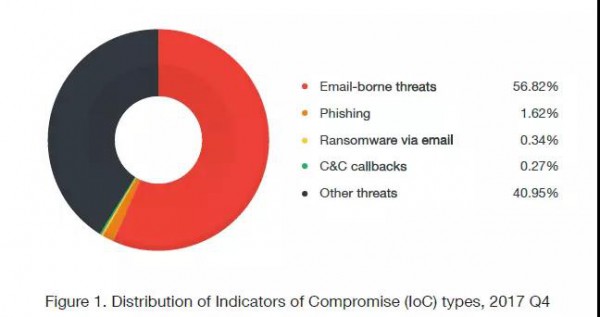

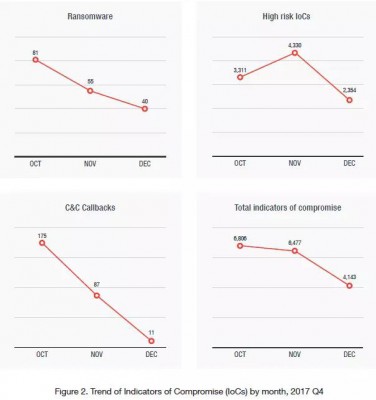

威胁单元可以用上面的攻击方法来发起针对医院的网络攻击。威胁共享平台HITRUST网络威胁交换项目提供了一个常见的感染单元图谱。

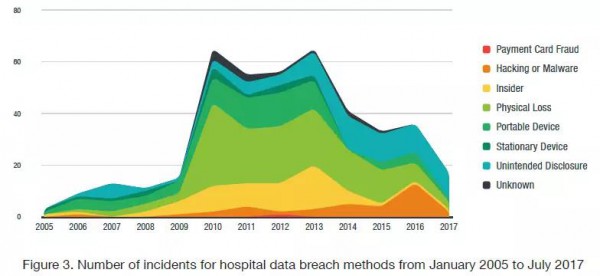

截止目前,公开的针对医院的网络安全攻击的主要方式有数据泄露,勒索软件和医疗设备入侵。

根据Privacy Rights Clearinghouse(PRC)的数据,因为被黑或者恶意软件攻击造成的数据泄露事件呈增长趋势。

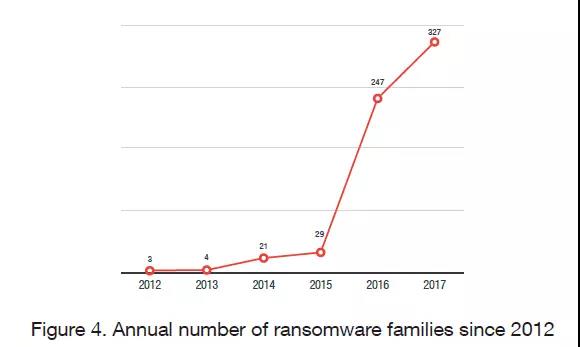

WannaCry事件是医疗行业相关的最严重的勒索攻击,但勒索软件影响力整个网络威胁图谱,而且持续时间较长。

勒索软件加密了文档、文件夹、数据库以及其他的数据,要求受害者支付赎金(比特币)才可以解密并访问这些文件。

勒索软件用钓鱼邮件和顺带下载作为主要的感染向量,最新的勒索软件家族都植入了类蠕虫的功能。然而,这些攻击的最终目的都是为了钱。