【重要预警】“永恒之蓝”漏洞又现新木马 组成僵尸网络挖矿虚拟货币

责编:mhshi |2017-05-22 10:18:21WannaCry和UIWIX勒索软件在全世界掀起了轩然大波,但是利用“永恒之蓝”漏洞进行攻击的却不止这两个恶意软件。今日,亚信安全中国病毒响应中心发现了利用“永恒之蓝”漏洞传播的新型木马文件,亚信安全将其命名为“TROJ_COINMINER.WN”。该木马程序可以控制被感染的终端,形成僵尸网络,并利用受感染的电脑来“挖掘”虚拟货币。亚信安全建议用户使用亚信安全MS17-010漏洞扫描工具来快速发现此漏洞,此外,亚信安全最新病毒码已经可检测该木马,亚信安全客户可升级病毒码版本来对木马进行封堵。

当用户的PC被感染成功之后,犯罪分子会控制被感染的终端形成僵尸网络,并将感染终端作为计算节点来挖掘虚拟货币“门罗币”,这很可能导致被感染终端的硬件负载居高不下,造成应用卡顿。

僵尸网络的危害性:

僵尸网络在犯罪份子的远程控制下可以发起大规模网络攻击,如发送大量垃圾邮件、向网站实施分布式拒绝服务攻击(DDos)和传播恶意代码。犯罪份子可随意窃取受感染计算机的信息,用户的隐私信息等。

“挖矿”的由来

门罗币依赖p2p网络存在,和比特币一样都是网络虚拟货币。门罗币只能从特定算法中产生。如果你想要获得门罗币,除了通过交易外,还能够通过计算凭空变出门罗币——这个计算过程被称之为“挖矿”。“挖矿”需要对节点大量进行哈希计算,这需要大量的计算机设备,并消耗大量电力,而挖币的利益所得会被黑客窃取。 因此有黑客就利用僵尸网络来控制受感染的主机(也成“肉鸡”)来实现“挖掘”虚拟货币。

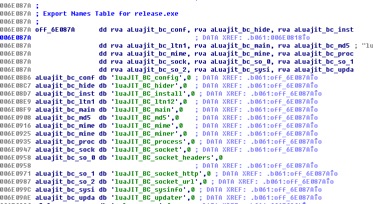

亚信安全中国病毒响应中心发现:该木马程序会利用微软“永恒之蓝”漏洞来感染目标主机,感染之后会生成“%Windows%\Fonts\msiexev.exe”、“%Temp%\s1jc._Miner_.log”,查找并结束安全软件相关进程并添加防火墙规则,以逃避查杀。之后,该病毒会链接外部C&C 服务器发送和接收信息,并配置用于挖矿的Lua脚本机用来挖矿。由于该C&C 服务器与UIWIX病毒中的C&C 服务器是同一个地址,据此推测可能是同一个组织所为。

【木马挖矿配置界面】

亚信安全通用安全产品总经理童宁表示:“永恒之蓝是一个较为严重的漏洞,在漏洞细节披露之后被大量网络犯罪分子用来发动攻击。由于很多用户仍然没有及时修补这一漏洞,因此我们可以预见在未来的一段时间内,由该漏洞引起的网络攻击事件将会更频繁的出现。”

亚信安全建议用户通过以下方式来防范“TROJ_COINMINER.WN”木马:

使用亚信安全MS17-010漏洞扫描工具,扫描局域网哪些机器没有打MS17-010漏洞对应的补丁程序,便于管理员有针对性的处理没有打补丁机器。(工具下载地址:http://support.asiainfo-sec.com/Anti-Virus/Tool/亚信科技局域网MS17-010漏洞扫描工具.zip)

使用亚信安全端口扫描工具,扫描局域网中哪些机器开放了445端口,便于管理员有针对性的处理打开445端口的机器。(工具下载地址:http://support.asiainfo-sec.com/Anti-Virus/Tool/亚信科技端口扫描工具.zip)

使用WannaCry/Wcry勒索病毒免疫工具(同样适用TROJ_COINMINER.WN木马),该工具可以关闭SMB服务及445端口,还可以下载MS17-010对应的补丁程序(下载地址:http://support.asiainfo-sec.com/Anti-Virus/Tool/亚信科技wannacry免疫工具.zip)

使用TROJ_COINMINER.WN木马专杀工具对病毒进行查杀(工具下载地址:32位http://support.asiainfo-sec.com/Anti-Virus/Tool/supportcustomizedpackage.exe 64位http://support.asiainfo-sec.com/Anti-Virus/Tool/supportcustomizedpackage_64.exe)

【勒索病毒免疫工具】

亚信安全产品的客户则可以通过以下措施来进行防护

亚信安全最新病毒码版13.416.60已经包含此病毒检测,请用户及时升级病毒码版本;

亚信安全服务器深度安全防护系统Deep Security 和亚信安全深度威胁发现设备TDA 已经于5月2号发布补丁能够抵御“永恒之蓝”漏洞的攻击;

亚信安全深度威胁安全网关Deep Edge在4月26日已发布了针对微软远程代码执行漏洞 CVE-2017-0144的4条IPS规则。