恶意软件利用Windows故障诊断平台传播

责编:mhshi |2016-10-11 11:21:13据安全软件开发商Proofpoint安全研究人员发现,在最新的一波垃圾邮件攻势中,恶意软件巧妙地利用了Windows故障诊断平台(Windows Troubleshooting Platform)服务来隐蔽自己,诱导用户点击运行并导致恶意脚本感染计算机,植入后门并进行大规模传播。

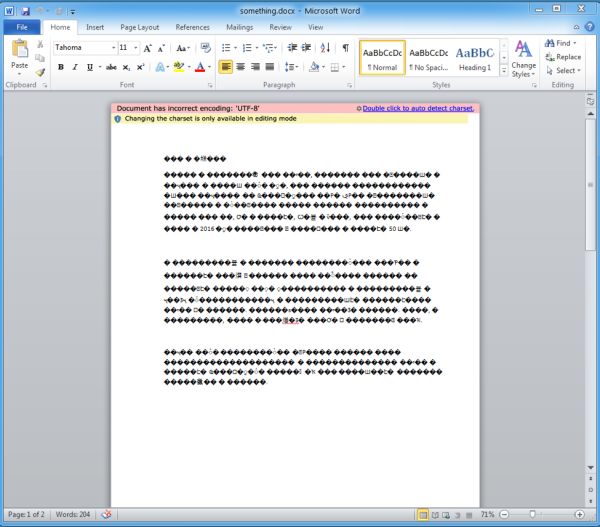

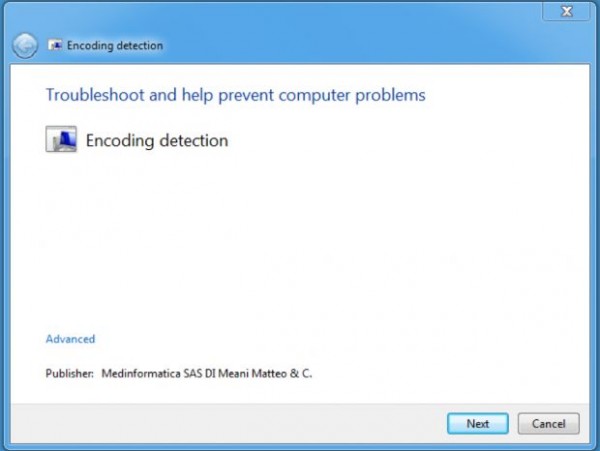

Windows故障诊断平台这项服务是在Windows系统中,用来解决软件或系统设置存在的缺陷,可帮助进行还原和诊断修复的中心。在垃圾邮件攻势中,用户打开恶意的Word文档后,会看到随机的乱码文字,以及文档顶部一个可互动的警告信息(OLE Object)。警告信息写着:“Document has incorrect encoding: ‘UTF-8′ Double click to auto detect charset.”(文档包含错误的UTF-8编码,双击以自动检测字符集),用户被诱导点击后就会执行文件包含的一个.DIAGCAB文件,.Diagcab 文件是包含故障诊断的包脚本的专用的存档,可启动故障诊断的包,用户很容易会错以为可通过此进行排除故障修复乱码。如果继续按照提示点击,就会运行包含在.DIAGCAB文件中的Powershell恶意脚本,会在后台下载并安装LatentBot 木马后门,感染用户计算机。

理论上说,这是非常类似宏病毒的传播方式,不过已经有许多杀毒工具能够直接扫描宏恶意代码并进行查杀,新方法非常具有隐蔽性和诱导性。幸运的是,这种恶意软件需要用户很多交互才能够进行感染,希望用户在遇到不明文件执行Windows故障诊断平台界面时提高警惕。