如果网内的主机被境外所控制,那将意味着什么?

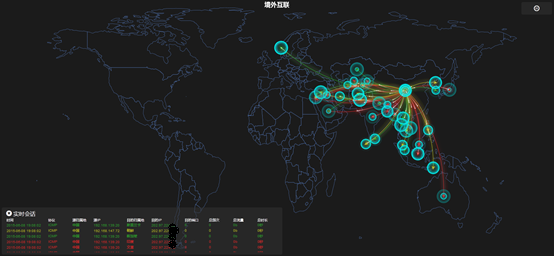

责编:penggao |2015-07-24 11:01:44在你不知情的情况下,你网内的主机被境外控制,那将意味着什么?是否会有机密失窃?是否会有重要系统失灵?启明星辰安全服务团队在执行安全检查的任务时,时常会发现用户网内的主机IP与境外IP有互相访问的痕迹,有些甚至是内网主机主动发起控制请求,而主机所在的网络通常是被禁止与互联网连接的。

境外的连接究竟是做什么的?

经分析,在多数情况下,发起这些连接的是被植入主机的木马软件。木马软件或是请求境外主机的控制,或是在网内搜集信息,加密后向外部发送。另外,网内的主机也有被人为用作一些违规的事件的可能,例如内网主机曾被发现用做比特币挖矿运算。综合来看,多数与境外的连接已经破坏了整个网络的边界,甚至已经造成了不可挽回的损失。

如何能监控到这些非法连接?

内网的主机违规与网外主机互联,这种行为叫做非授权外联或非法外联。针对非法外联行为,目前主流的监控技术路线有两种:一种是在被监控的主机上安装客户端软件,另一种是利用内网发数据包,靠返回的包用于定位非授权外联主机。两种方案在实现上均会受到一定的局限。

有没有更简便易行的方案?

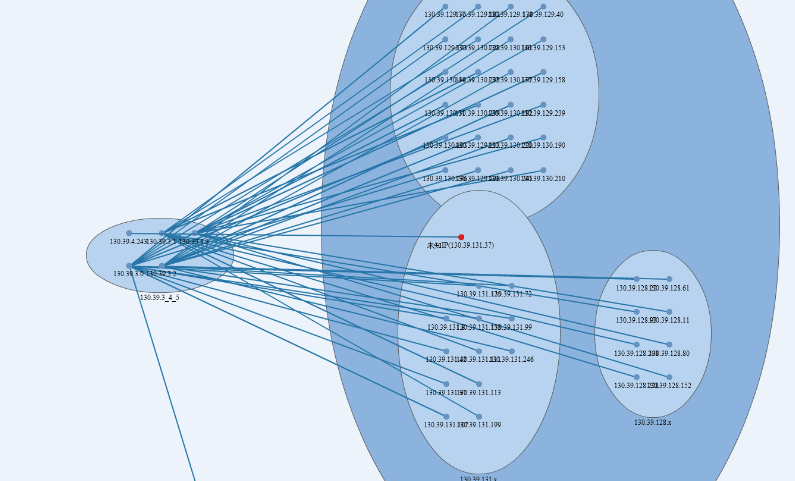

启明星辰安全服务团队采用FlowEye产品用于发现非法外联。FlowEye的技术原理是:基于在网络中侦听到的数据流,对流中所体现的访问关系进行解析,并对比系统内置的关系黑白名单,即可发现不合规的互联关系。FlowEye对流的分析,没有局限于对协议、流量等分析的呈现,而是侧重于对流中所体现的网络访问秩序进行梳理。网内与境外的违规连接默认即被定义为黑名单。无论主机是被植入木马或是人为的违规外联,一旦有外联数据流产生即可被FlowEye识别并告警。

FlowEye产品融合了流分析技术和传统的审计技术,以硬件设备形态出现。设备采用旁路部署方式,这种部署方式不要求用户改变网络结构。经历不断完善后的FlowEye,已不仅仅局限于发现内网与境外的违规连接,还可实现梳理内部安全域之间的互相访问关系;发现内网未登记的IP资产;审计并梳理防火墙策略等重要功能。

结语

随着用户对FlowEye产品认知程度的加深,越来越多的用户将其纳入自身安全体系。另外,FlowEye产品还赢得了测评机构的青睐,在被当做测评工具频繁用于等级保护测评等项目中,已为用户挖掘出不少安全隐患,并提供了有价值的安全建议。

古人云:叩其两端,而执其中。意思是说:了解事物的本质与全貌,通常也就找到解决问题最合适的方法。FlowEye从安全秩序的角度对数据流进行分析,在为用户提供安全参考依据中发挥着重要作用。