网络数据染色技术在移动通信网络流量监管方面的应用思考

责编:gltian |2024-08-16 14:10:091 . 网络数据染色技术概述

网络数据染色技术是一种通过插入特定标记或信息,对网络数据进行标记和分类的技术。它可以用于对网络流量进行监控、过滤和分析,提高网络安全性和管理效率。网络管理员可以利用它轻松地对流量进行分类和分析,快速识别潜在的安全威胁或问题。

网络数据染色技术在国内外都得到了广泛的研究和应用。以下是国内外的研究现状:

美国的很多大学和科研机构在该技术领域深入研究并提出了许多创新的方法和算法,主要关注网络数据的快速分类和分析,用于网络监控和安全防护。欧洲的研究机构和企业则在网络性能优化、QoS管理等方面取得了不少进展。

中国的高校和科研机构在该技术方面也有较多研究成果,针对国内特点和需求提出了一些适合本地网络环境的解决方案,如基于深度学习的数据分类方法等。国内的一些大型互联网企业也对此进行了探索和实践,应用在自身的网络安全防护和性能优化中。

总的来说,国内外对网络数据染色技术的研究都比较活跃,不同地区的研究重点和应用场景可能有所不。网络数据染色技术保证了传输的透明性、高效性、易检测性,提高了网络管理和安全能力。未来随着网络技术的不断发展,网络数据染色技术有望在更多领域得到应用和推广。

2 . 网络数据染色技术研究

为了保障数据在网络传输过程中的可控可管,通过引入数据染色网关设备并部署在用户的信任域内,对安全域内流经该设备外出的数据进行染色,并对进入安全域内的设备进行验染和脱染,预警和阻断非法数据,从而实现内防渗透、外防泄漏的目的。

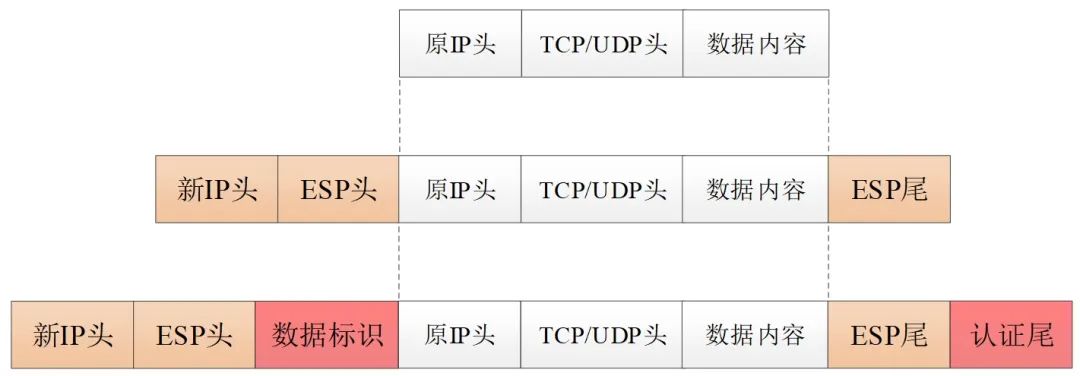

数据染色技术原理如图1所示,通过将数据染色和IPsec融合,在不影响原有报文传输效率的情况下,添加轻量化的数据标识字段,实现数据报文在网络传输过程中的便易监测、快速识别和实时控制的目的,有效提升网络对非法渗透的预警和阻断能力。

图1 数据染色和IPsec融合报头格式

轻量化的数据标识具有全网唯一性,由染色因子分发中心统一分发的染色因子根据安全算法定期产生并更新,用来防止伪造。

由于设备的时钟存在偏差,上述染色因子生效时间可能出现不一致,因而可能出现不同步的时间窗口,造成染色设备和验染设备使用的染色因子不一致情况。解决方案如下:

(1)染色因子分发中心每24小时更换一次染色因子,但提前2小时下发即将更换的染色因子,同时通知染色设备在一个绝对时间点进行激活并更换染色因子,另外每个染色因子都有失效时间。

(2)染色因子下发的时候附带一个递增的序列号,染色设备在染色数据中附带该字段,该字段范围为0~15,可以翻转使用。

(3)验染设备在进行验染的时候根据染色因子序列号选择对应的染色因子进行计算。若有攻击者故意伪造错误的序列号,则必然在后续的验染中验染失败。另外验染设备根据本地保存的三份染色因子的序列号与染色数据提取的序列号进行对比,若均不匹配,也认为是验染异常。

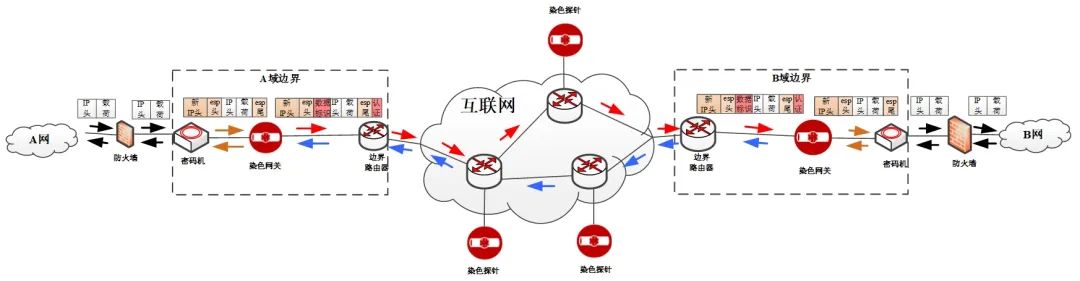

图2 染色数据传输流程图

如图2所示,若A网用户要与B网用户通信,数据染色流程分为染色、验染和脱色三个阶段:

a. 加密和染色阶段:A网发送的数据包经过密码机后进行IPsec封装,添加ESP报头。之后经过染色网关对数据进行染色,最后通过边界路由器将染色数据包发送到互联网中。

b. 探测和验染阶段:B网的边界路由器将收到的数据包传给染色网关,由染色网关根据染色规则对数据包进行验染,验染通过后进入脱色阶段。在互联网中通过分布在关键节点路由器上的染色探针,对染色数据进行探测与监管。

c. 脱色和解密阶段:在该阶段对验染通过的数据包剥离附加的染色字段,之后进入密码机对数据进行解密,最后传送给B网用户。

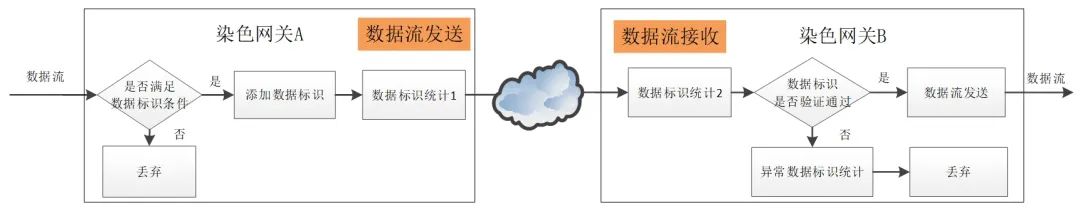

染色网关具体处理流程如图3所示:

隧道协商服务与对端染色网关建立带有数据标识功能的加密隧道,将安全边界的用户数据附标识。对端染色网关对数据流验标识,保证数据传输的可监测性。

图 3 染色网关处理流程

a. 数据标识条件:染色网关根据业务报文的五元组规则进行匹配,匹配成功后添加数据标识;

b. 数据标识统计1:对符合数据标识条件且添加数据标识的数据流进行统计,包括数据包个数及字节个数等;

c. 验数据标识:接收到带有数据标识的加密数据流,对其进行数据标识检验,如果数据标识和系统配置数据标识相同则检验通过否则检验失败;

d. 数据标识统计2:接收到的数据标识数据流统计,包括数据包个数及字节个数等;

e. 异常数据标识统计:数据标识检验不通过数据流统计,并丢弃数据报文。

3 . 基于网络数据染色技术的安全风险评估

基于数据染色的安全风险评估主要通过对跨域异常风险、来源非法风险和流量异常风险进行融合分析得到整个系统组网状态的安全风险等级。

a. 跨域异常风险:数据标识报文到达染色网关时,染色网关会自动匹配检查设置到本地的标识策略、阈值策略。阈值策略用于表明数据标识报文单位时间内可被染色网关接收的最大流量,标识策略用于表明染色网关可接收的数据标识报文。若流量超出阈值则根据超出阈值程度标定跨域异常风险等级。

b. 来源非法风险:数据标识报文流经染色网关时,会在单位时间内记录非法源数据标识报文,根据超出单位时间内阈值的次数及程度标定来源非法风险等级。

c. 流量异常风险:为提高流量监测效率,细化异常监测粒度,可通过指定数据标识监测特定标识数据,单位时间内,针对设置的监测条件,结合超出阈值的程度标定流量异常风险等级。

4 . 总 结

本文基于轻量化标识的思想,提出了网络数据染色与IPsec融合的数据标识技术,在IPsec建立的安全隧道的基础上,通过对加密数据进行轻量化数据标识,在不影响网络报文内容和网络传输效能情况下,实现网络信息在全程传输过程中的便易监测、快速识别和实时控制,提升网络对非法渗透的预警和阻断能力,全面增强网络传输监管和防护效能。

参考文献

[1] 付晓乐,基于精确染色和白名单机制的Web应用安全系统[D], 南京大学。

[2] 刘军,李雄清,孙琼巍,等.面向云原生全链路灰度发布技术研究与实践[J].电子技术应用,2023,49(04):73-77.DOI:10.16157/j.issn.0258-7998.222982.

[3]杨豫.网络安全威胁和网络监管对策探讨[J].科技视界,2023,(05):113-116.

[4] 任高明.大数据时代网络安全与防护研究[J].科技传播,2020,12(18):163-164.DOI:10.16607/j.cnki.1674-6708.2020.18.067.

作者:高宗宁 中国科学院信息工程研究所

责编:何洁