揭秘三种新型恶意软件的感染方式与传播路径

责编:gltian |2022-10-14 10:37:05在电子邮件作为主要恶意软件感染媒介的今天,网络钓鱼已经成为大多数恶意软件传播的首选途径。但是研究人员发现,非法攻击者正在不断寻找新的传播路径和感染手段,来增强恶意软件的攻击能力。为了更好地识别和预防恶意软件攻击,本文收集了近期新发现的三种恶意软件,并对其感染方式和传播路径进行简单介绍。

Black Basta:一种新的传播方法

Black Basta是一种用C++编写的新型勒索软件变体,首次发现于2022年2月,支持命令行参数“-forcepath”,该参数只用于加密指定目录下的文件。否则,整个系统(除某些关键目录外)将被加密。

2022年4月,Black Basta勒索软件趋于成熟,新增了在加密之前以安全模式启动系统、出于持久性原因模仿Windows服务等功能。

2022年6月初,Black Basta团伙与QBot恶意软件攻击团伙达成合作,加大力度传播他们的勒索软件。Qbot团伙出现在2008年,是一个基于Windows的信息窃取木马,能够记录键盘、窃取cookies,以及提取网上银行的相关细节和其他证书等。Qbot通过功能迭代不断进化,逐渐演变为高复杂的恶意软件,具有巧妙的检测规避、上下文感知交付策略,以及包括电子邮件劫持在内的网络钓鱼功能等。

近期,Black Basta有了进一步演变提升,发展出第二个可选的命令行参数:“-bomb”。当使用该参数时,恶意软件会执行以下操作:

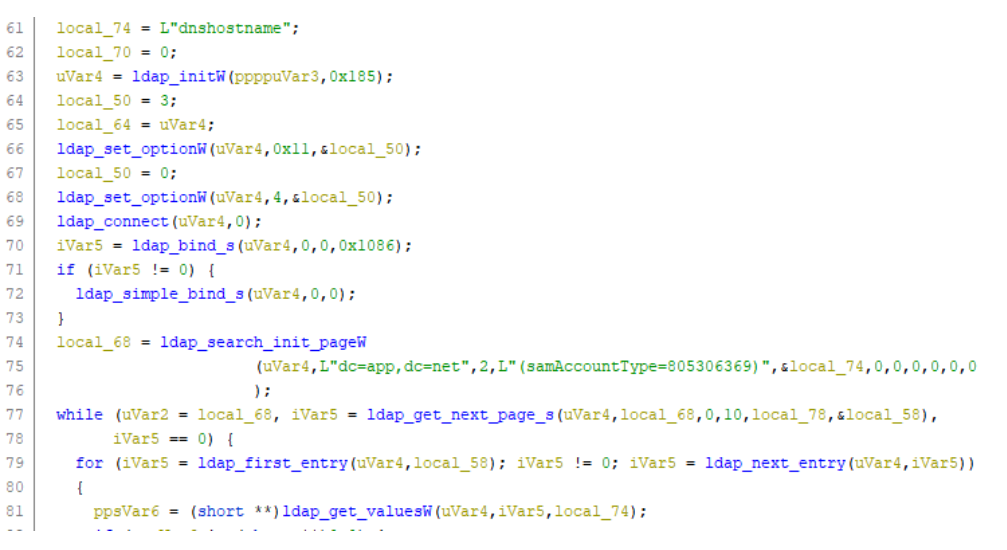

- 使用LDAP库连接到AD,并获取网络上的机器列表;

- 使用机器列表,将“自己”复制到每台机器;

- 使用组件对象模型(COM),在每台机器上远程运行。

显示LDAP功能的代码片段

使用内置传播方法有两个危害:

- 在系统中留下的痕迹更少;

- 相较公共工具更隐蔽。例如攻击者最喜欢的工具之一:PsExec,就很容易被检测发现,而这种内置传播的方法则可以降低恶意软件被检测到的可能性。

CLoader:通过恶意种子感染

网络犯罪分子之前很少使用恶意种子(malicious torrent)来感染他们的目标。然而 CLoader传播方式显示,这也是一种不容忽视的感染方法。

CLoader首次发现于2022年4月,使用已破解的游戏和软件作为诱饵,诱骗用户下载安装脚本中含有恶意代码的NSIS安装程序。

恶意脚本:红色部分为恶意软件下载代码

CLoader总计共有以下6种不同的有效负载:

- Microleaves恶意代理:在受感染的机器上作为代理运行;

- Paybiz恶意代理:在受感染的机器上作为代理运行;

- MediaCapital下载程序:可能会在系统中安装更多的恶意软件;

- CSDI下载程序:可能会在系统中安装更多的恶意软件;

- Hostwin64下载程序:可能会在系统中安装更多的恶意软件;

- Inlog后门:安装合法的NetSupport应用程序,用于远程访问机器。

研究发现,世界各地目前都有用户受到了该恶意软件的感染,主要受害人群分布在美国、巴西和印度等地。

AdvancedIPSpyware:用恶意签名篡改合法应用

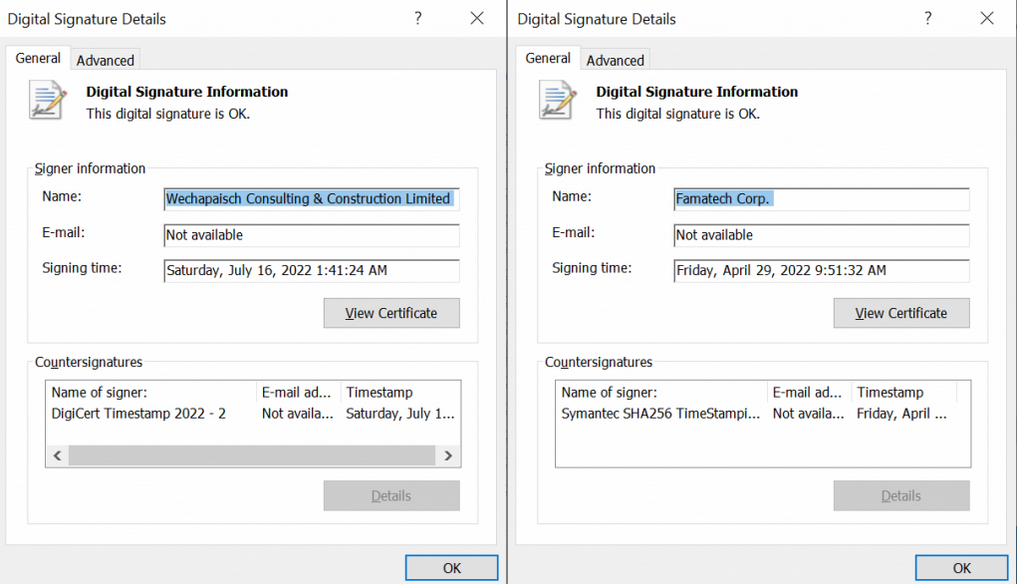

我们经常遇到在合法软件中添加恶意代码以隐藏非法活动并欺骗用户的技术,但不常遇到的是被恶意签名的后门二进制文件,AdvancedIPSpyware 就是这种情况。它是网络管理员用来控制LAN的合法Advanced IP Scanner工具的篡改版本,用于签署恶意软件的证书很可能被盗。

该恶意软件托管在两个站点上,其网站域名与合法的Advanced IP Scanner网站几乎相同,仅URL中的一个字符不同。此外,这些网站与正规网站唯一的区别只有恶意网站上的“免费下载”按钮。

合法(左)与恶意签名篡改后(右)的二进制文件

AdvancedIPSpyware的另一个不常见的特性是它的模块化架构。我们观察到以下三个通过IPC相互通信的模块:

- 主模块:更新或删除自身,或产生另一个实例;

- 命令执行模块:典型的间谍软件功能,例如信息收集、命令执行等;

- 网络通信模块:处理所有与网络相关的功能。

防御恶意软件攻击的建议

要防范以上恶意软件入侵的新方式,首先需要用户加强计算机使用安全防范意识,利用掌握的计算机知识尽可能多地排除系统安全隐患,最大程度将恶意软件挡在系统之外。通常我们可以通过以下几个方面采取措施,防范恶意软件的入侵:

01

加强系统安全设置

- 及时更新系统补丁和杀毒软件:有部分恶意软件非常善于利用系统漏洞,及时更新系统补丁有利于降低感染恶意软件的风险;

- 严格账号管理:停用guest账号,为administrator账号改名,删除所有的duplicate user账号、测试账号、共享账号等;不同的用户组设置不同的权限,严格限制具有管理员权限的用户数量,确保不存在密码为空的账号;

- 关闭不必要的服务和端口:禁用存在安全隐患的服务,关闭远程协助、远程桌面、远程注册表、Telnet等端口。

02

加强网络安全意识培养

- 不安装不明来源的软件:大多数的恶意软件需要用户下载并安装,它们往往隐蔽附着在一些常见软件里面,随其一起安装;

- 正确使用电子邮件、通讯软件:电子邮件是恶意软件传播最原始和最常见的方式,不打开不明邮件中的链接或下载邮件中的附件;

- 不随意打开不明网站:很多恶意软件通过恶意网站进行传播。当用户使用浏览器打开恶意网站时,系统会自动从后台下载这些恶意软件,并在用户不知情的情况下安装到电脑中;

- 安装软件时要“细看慢点”:很多捆绑了恶意软件的安装程序都有一些说明,需要在安装时注意并加以选择,不能盲目“下一步”到底;

- 禁用或限制使用Java程序及ActiveX控件:恶意软件经常使用Java、Java Applet、ActiveX 编写的脚本来获取敏感信息,甚至会在设备上安装某些程序或进行其他操作,因此应限制使用Java、Java小程序脚本、ActiveX控件和插件等。

原文链接: