新暗网市场Industrial Spy或已加入勒索软件攻击大军

责编:gltian |2022-05-27 15:21:45近日,有观察发现,新暗网市场Industrial Spy正在对受害者设备进行加密并尝试推出自己的勒索计划。此前,Industrial Spy并没有对受攻击的公司进行敲诈,而是将自己宣传为一个市场,公司可以在其中购买竞争对手的数据来获取商业机密、制造图纸、会计报告和客户数据库。

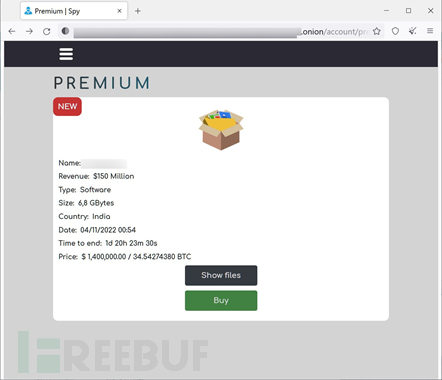

Industrial Spy市场提供不同级别的数据产品,其中“高级”被盗数据包价值数百万美元,而较低级别的数据甚至可以作为单个文件以低至2美元的价格出售。例如,Industrial Spy目前正在以140万美元的价格出售一家印度公司的高级别数据,以比特币支付。

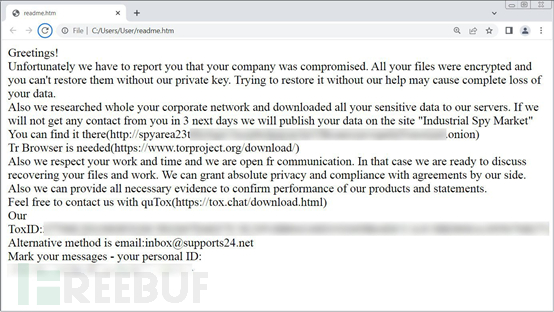

为了推广他们的服务,攻击者会与广告软件加载程序和假破解网站合作来传播恶意软件,这些恶意软件会在设备上创建README.txt文件,而这些文件中正包含了推广信息。

Industrial Spy加入勒索软件大军

上周,安全研究小组MalwareHunterTeam发现了一个新的Industrial Spy恶意软件样本,然而这次看起来更像是勒索信,而不是推广的文本文件。这封勒索信称Industrial Spy的攻击者不仅窃取了受害者的数据而且还对其进行了加密。

“非常不幸,我们不得不通知您,您的公司正面临着威胁,所有的文件都被加密,而没有我们的私钥您将无法将其恢复。如果您试图在没有我们帮助的情况下自行恢复,很可能会导致这些数据完全丢失”,勒索信中这样写道,“此外,我们研究了您整个公司的网络,并已将所有敏感数据下载到我们的服务器上。如果在未来3天内没有收到您的任何回复,我们将在Industrial Spy网站上公布您的数据。”

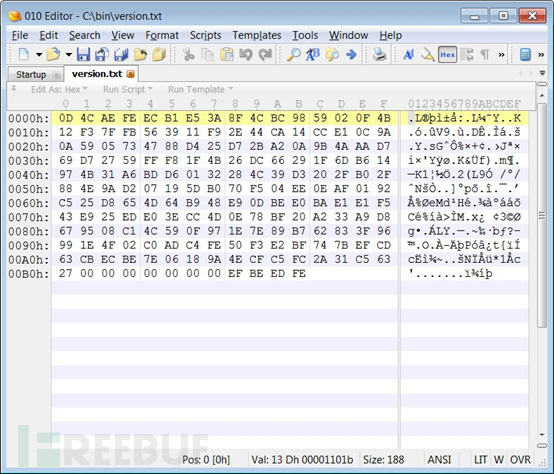

经研究人员测试显示,Industrial Spy确实对文件进行加密,但不同于大多数其他勒索软件家族,它不会在加密文件的名称上附加新的扩展名,如下所示。

勒索软件专家Michael Gillespie对此进行了解读,他一眼就认定它使用的是DES加密,RSA1024公钥加密。

该勒索软件还使用了0xFEEDBEEF的文件标记,这是在别的勒索软件家族中从未见过的。当然,我们不应该把这个文件标记与在编程中使用的那个著名的神奇调试值0xDEADBEEF混淆。

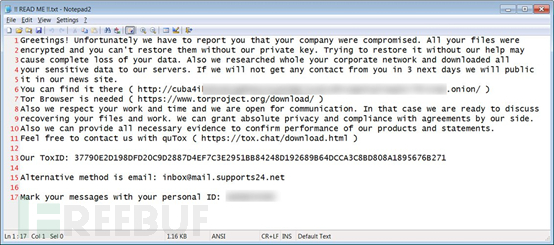

在加密文件的同时,Industrial Spy勒索软件在设备上每个文件夹中都会创建名为“README.html”的勒索记录,这些勒索记录包含一个TOX id,受害者可以使用它来联系勒索软件团伙并协商赎金。

或与 勒索团伙Cuba有关联?

当研究勒索信中的TOX ID和电子邮件地址时,MalwareHunterTeam小组发现了一个Industrial Spy与勒索团伙Cuba的奇怪联系。

上传到VirusTotal的勒索软件样本会创建一个带有相同TOX ID和电子邮件地址的勒索记录。 但是,它没有链接到Industrial Spy Tor的站点,而是链接到勒索团伙Cuba的数据泄露网站并使用相同的文件名。众所周知,!! READ ME !!.txt,是勒索团伙Cuba的赎金票据。另外还有一点值得一提,加密文件还附加了.Cuba扩展名,就像平时勒索团伙Cuba在加密文件时所做的那样。

虽然这并不能百分百肯定地将这两个组织联系在一起,但研究人员推测很可能Industrial Spy的攻击者在测试他们的勒索软件是使用了勒索团伙Cuba的信息。

这还有待安全研究人员和分析人士继续保持密切关注与进一步的探索。

参考来源:

https://www.bleepingcomputer.com/news/security/industrial-spy-data-extortion-market-gets-into-the-ransomware-game/

来源:FreeBuf.COM