超过三分之一的人试过猜解别人的口令:成功率75%

责编:gltian |2021-10-13 15:24:19新研究表明,十分之一的人认为有人可以通过梳理自己的社交媒体猜出他们的密码。

无论是密码共享还是疏于密码管理,很多人往往将自己的个人账号或工作账号置于已遭入侵的境地,而这对企业用户和家庭用户而言都是巨大的风险。

纽约数字身份公司Beyond Identity对1015位美国人进行了访问调查,希望深入了解他们的密码设置策略和他们在网络安全方面的惯常做法。

调查发现,很多人都会共享自己的账号密码。超过一半的人(50.1%)的受访者共享视频流账号,接近一半的受访者共享音乐流媒体账号(44.9%)。

四分之一(25.7%)的受访者共享网上银行密码。调查中,受访者平均会与他人共享三个密码。

该研究表明,很多人都尝试过猜解他人密码,并且往往能成功猜出。超过73%的受访者猜出了别人的密码。

超过半数(51.6%)的受访者试图猜出其爱人的密码,近四分之一(24.6%)的受访者尝试猜解其孩子的密码。

五分之一以上(22%)的受访者试图猜出同事的密码,接近五分之一(19.9%)的受访者尝试猜解前合伙人或老板的密码。

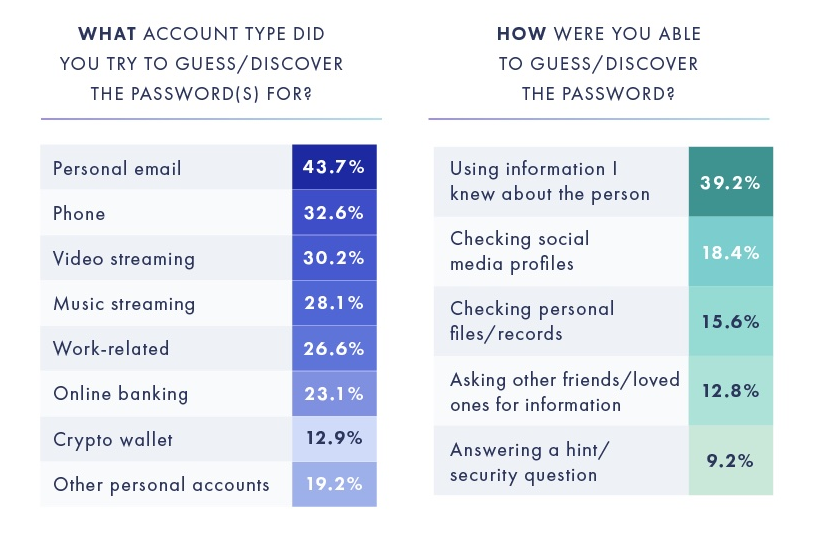

最常见的密码猜解方法是利用关于他人的已知信息(39.2%),还有18.4%是通过查看他人社交媒体资料来猜。

超过五分之二(43.7%)的受访者尝试猜解个人电子邮件账户密码,近三分之一(32.6%)的受访者试图猜出手机密码。

人们最想能够翻阅恋人的账户。

试图猜解老板账户密码的那拨人会尝试进入其雇主的工作用邮箱,而尝试猜解恋人账户密码的人往往会对手机密码下手。

近五分之二(37.6%)的受访者从来不使用密码生成器。密码的平均长度为15个字符,超过四分之一(27.4%)的人选择用其宠物的名字来当密码。

三分之一(27%)以上的人使用随机字母,十分之三(30.7%)的人使用随机字符来代替字母。调查显示,X世代的人最爱用密码生成器,而婴儿潮一代中半数人从不使用密码生成器。

因为密码太过好猜,18%的人经历过网银账号被盗或被黑。而这毫不令人意外。

设置要求使用难猜解密码的强密码策略,让很多人选择将其复杂密码写在纸上,从而毁掉了强密码策略的有效性。

双因素身份验证和身份验证器应用可以在一定程度上帮助用户保护其在线环境,但添加在线安全和社会工程可以骗走你的密码,你会看到自己的在线账户是多么容易被盗。

即使采用密码保险柜,试图对欺诈保持警惕并保护自身密码也会变成复杂到难以应付的,而如果出现这种情况,成功猜出你的密码就会像在公园里散步一样简单。

来源:数世咨询