苹果再成目标,WildPressure APT 组织锁定macOS系统

责编:gltian |2021-07-12 10:09:39一直以中东的工业组织为目标的WildPressure APT 组织,现在被发现使用一种针对Windows和macOS的新恶意软件。

7月7日,卡巴斯基公布了一个新发现,在2020年3月被发现的Milum恶意软件现已通过PyInstalle包进行了重组,其中包含了与Windows和macOS系统兼容的木马程序,被黑的网站可被该APT组织用来下载和上传文件并执行命令。

卡巴斯基的研究人员表示,这个名为“Guard”的木马是针对Windows和macOS系统而开发的。

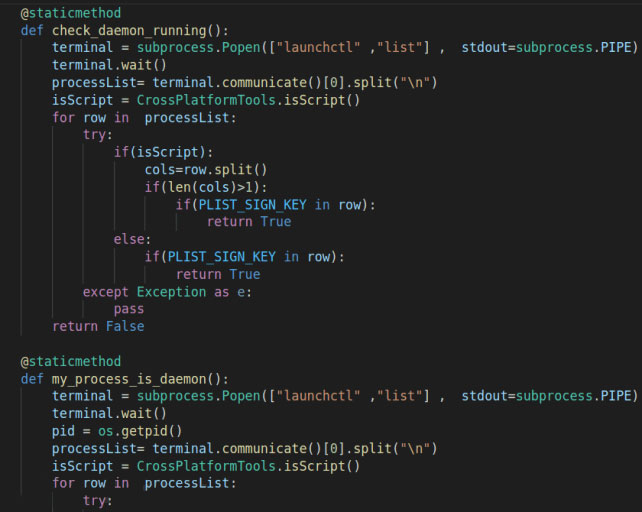

这种基于Python的新木马通常使用公开的第三方代码。也就是说,一旦执行,它就会收集系统信息(即机器的主机名、机器架构和操作系统发布名称),并将这些信息发送至远程服务器。恶意代码还会列举正在运行的进程,以检查已安装的反恶意软件产品,然后等待C2服务器的命令。

该木马支持多种命令,包括下载和上传任意文件、执行命令、更新木马,以及清理、删除持久性和受感染主机的脚本文件。

此外,研究人员还发现了一些以前未知的基于C++的插件,这些插件被用来收集被攻击系统的数据。

在此次攻击中,除了商业VPS,该APT组织还利用了被入侵的合法WordPress网站以充当“Guard”木马的中继服务器。

虽然没有“实锤”,但卡巴斯基推测这次他们的目标应当为石油和天然气行业。

值得一提的是,通过对此次样本的分析,卡巴斯基还发现该组织的技术与另一个名为BlackShadow的APT 组织所使用的技术略有相似之处,而后者也是针对中东地区的组织。或许该发现会成为之后组织归因的重要依据。

WildPressure 真实身份依然未知

WildPressure于2019年8月首次被发现。当时研究人员检测到一个从未见过的恶意软件,并将其称为Milum,也就是此次发现的恶意软件的“原型”。

该木马是用C++语言编写的,被用来针对中东地区的组织发起攻击。可确定的是,其中一些组织与工业部门有关。

在对其进行进一步调查之后,研究人员发现早在2019年5月Milum恶意软件的其他版本就已经感染了一些系统。

目前为止,还没有观察到Wild Pressure与任何已知组织之间存在基于代码或受害者的强烈相似之处。

他们的C ++代码非常普遍,涉及配置数据和通信协议,恶意软件使用存储在二进制文件资源部分中的base64编码的JSON格式的配置数据,并使用标准模板库(STL)函数进行解析。但是,这些共通性对于归因而言还没有足够的结论性。