SolarWinds黑客再出手,目标锁定微软

责编:gltian |2021-06-30 10:55:066月25日,微软发布一篇博文称,他们发现SolarWinds事件背后的黑客组织Nobelium入侵了微软的客户支持系统,并成功破坏了至少三个实体。

微软威胁情报中心表示他们发现了Nobelium组织一直在进行密码喷洒攻击和蛮力攻击,以获取对一些公司网络的访问权限。

密码喷洒:对密码进行喷洒式的攻击,属于自动化密码猜测的一种。该攻击手法会对所有用户同时执行特定的密码登录尝试,增加破解的几率并且避免账户被锁定。

蛮力攻击:又称穷举攻击或暴力破解,是一种密码分析的方法。即将密码进行逐个推算直到找出真正的密码为止。

不过,微软表示,该组织的大部分攻击都没有成功,目前只有三个实体已确定被该组织破坏。

在这次攻击活动中,Nobelium针对的目标主要为IT公司(57%),其次是政府组织(20%),非政府组织、智库、以及金融业占较小的比例。

此外,以被攻击者的所属国家来看,美国企业被攻击比例最高,约占45%,其次是占比10%的英国,以及针对德国和加拿大企业的少量攻击。据统计,共有36个国家成为此次攻击的目标。

黑客入侵微软客户支持系统

在对此次攻击进行调查的期间,微软还发现,一名微软客服人员的电脑被Nobelium组织入侵。据调查,该客服人员的电脑上被安装了一个能够窃取信息的木马程序。

由于该电脑可以访问少数客户的基本账户信息,所以微软认为,黑客将会利用从中收集到的信息,对特定的微软客户进行“高针对性”的钓鱼攻击。

据路透社报道,Nobelium组织在5月下半旬访问了这些账户信息,其中包括账单联系信息、客户支付服务以及其他项目。

目前,微软已针对此次攻击做出了相关响应,删除了该设备的访问权限并对其进行保护。此外,微软正在通知所有受影响的客户,并提供支持以保护他们的账户安全。

Nobelium组织背景

Nobelium组织,也被称为 APT29、Cozy Bear 和 The Dukes。被认为是SolarWinds供应链攻击事件的始作俑者。

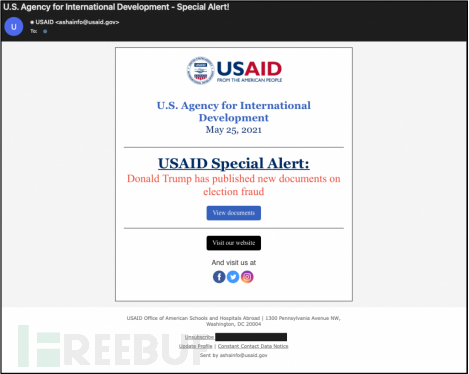

不久前,该组织还被曝劫持了美国国际开发署(USAID)的 Constant Contact 帐户。美国国际开发署是一个负责提供对外援助和发展援助的美国机构。

由 Nobelium组织发送的 USAID 钓鱼邮件

该组织利用该账户进行了有针对性的网络钓鱼攻击,以分发恶意软件并访问内部网络。

参考

- 360发布DeepSeek大模型一体机!开箱即用,打通大模型落地最后一公里

- 网络安全实战人才培养的难点和对策

- 国内网络安全上市公司2024年业绩快报统计

- 肚脑虫 (APT-Q-38) 利用PDF文档诱饵的攻击活动分析

- NAKIVO Backup & Replication任意文件读取漏洞安全风险通告

- 朝鲜黑客窃取了价值超百亿元的加密货币,单次金额创历史新高

- 实时威胁检测薄弱!《2025年全球云安全报告》深度解读

- 2028年中国ICT市场规模将超7,517亿美元,五年复合增长率6.5%

- 使用DeepSeek-R1在固件漏洞挖掘领域的新实践

- Akamai 被全球最大科技公司之一选为战略云计算提供商,并达成多年期合作,云基础架构服务投入超 1 亿美元