Google推出软件供应链安全框架

责编:gltian |2021-06-21 13:18:20

为了应对不断升级的软件供应链安全威胁,Google近日推出了一个软件供应链安全框架——SLSA。

熟练的攻击者们已经发现软件供应链才是软件行业的软肋。除了改变游戏规则的SolarWinds供应链攻击之外,Google还指出了最近的Codecov供应链攻击,甚至网络安全公司Rapid7也成了受害者。

Google将SLSA描述为“用于确保整个软件供应链中软件工件完整性的端到端框架”。

SLSA以Google内部的“Borg二进制授权”(BAB)为主导——Google八年来一直使用这一流程来验证代码出处和实现代码身份。

Google在一份白皮书中指出,BAB的目标是通过确保部署在Google的生产软件得到适当审查来降低内部风险,特别是当这些代码可以访问用户数据时。

Google的开源安全团队的专家指出:“SLSA的目标是改善软件行业安全状况,尤其是开源软件,以抵御最紧迫的完整性威胁。通过SLSA,消费者可以对他们使用的软件的安全状况做出明智的选择。”

SLSA希望锁定软件开发链中的所有内容,从开发人员到源代码、开发平台和CI/CD系统、以及包存储库和依赖项。

依赖性是开源软件项目的主要弱点。2月,Google为关键的开源软件开发提出了新协议,该协议需要两个独立方的代码审查,并且维护人员需要使用双因素身份验证。

Google认为更高的SLSA级别将有助于防止类似SolarWinds的软件供应链攻击,以及防范CodeCov攻击。

虽然SLSA框架目前只是一套指导方针,但Google预计其最终将提供超过最佳实践的可执行性。

“它将支持自动创建可审计的元数据,这些元数据可以输入到策略引擎中,从而为特定的包或构建平台提供SLSA认证。”Google指出。

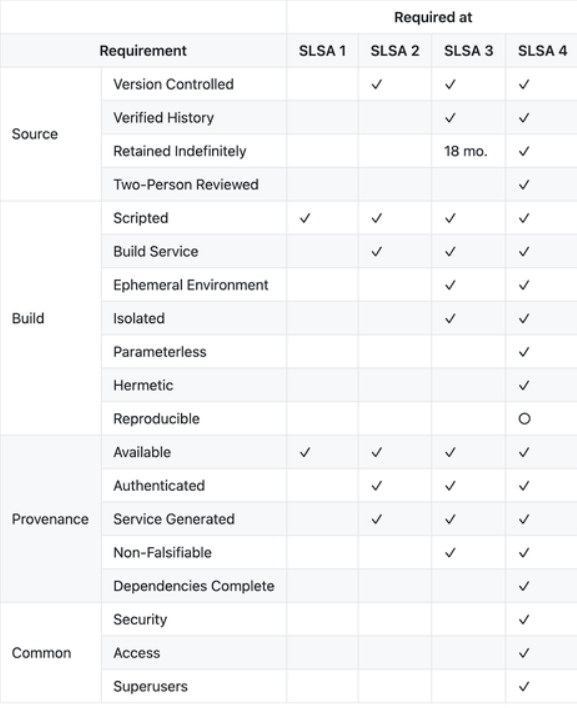

SLSA分为四个级别,其中第四级别是所有软件开发过程都受到保护的理想状态,如下图所示:

来源:安全牛