Carbon Black:是时候放弃洛克希德的杀伤链了

责编:gltian |2019-08-28 13:37:34想有效保护网络安全,就得像网络罪犯一样思考。

马萨诸塞州终端安全专业公司 Carbon Black 称,应该重新考虑要不要再用洛克希德马丁的网络杀伤链 (Cyber Kill Chain) 作为理解攻击周期的网络安全行业事实标准。

7 月底,Carbon Black 提出了新的 “认知攻击循环” (Cognitive Attack Loop) 方法,称 “线性处理网络安全问题不再有效”。该公司的主旨是:杀伤链如今需专注行为理解和战术、技术与流程 (TTP),而不是入侵指标 (IoC);预防、检测与响应需在无尽循环中相互反馈补充。

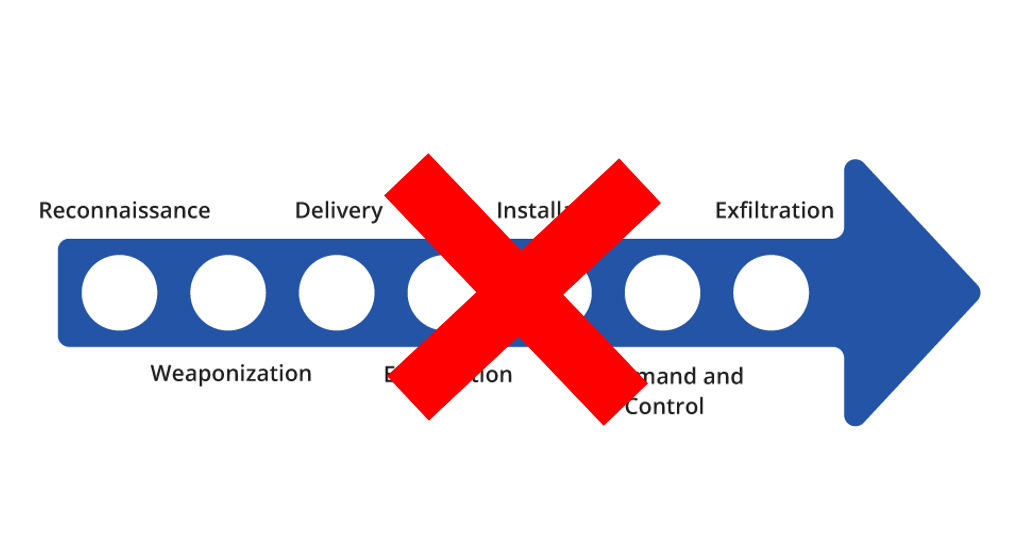

Carbon Black 在题为《网络犯罪认知》的论文中提出了该模型。论文指出,洛克希德马丁的杀伤链模型太过注重尽可能在攻击周期早期掐灭攻击。(杀伤链模型将黑客攻击周期划分成七个阶段,从前期侦察、攻击载荷投放,一直到命令与控制及其他操作。)

虽然该模型这些年来受到一些安全专家的推崇,有些专家却也批评称,侦察和武器化等该模型中的早期阶段,因为发生在 IT 团队的影响范围之外,是很难防御的。而且,该模型还强化了传统边界防御,对阻止内部人攻击毫无作用。

Carbon Black 援引自身工作来阐述其提出的模型,称:

我们执行行为威胁研究来发现攻击者所用最新模式。这些模式覆盖杀伤链全部范围,让我们得以不依赖事前收集的具体 IoC,比如散列值或命令与控制 (C2) 功能等以往用于检测威胁的东西,就能够抵御更广泛的威胁(恶意软件、无文件攻击、自给自足式攻击)。

攻击者如今使用“无文件攻击、横向移动、反事件响应”

已经到了该从全新视角审视杀伤链模型的时候了。近年来,通过使用无文件攻击、横向移动、反事件响应和跳岛等手段,攻击者本事见长。其动态和持续演进的特性体现得淋漓尽致。

Carbon Black 由此提出全新 “认知攻击循环” 模型,分三个阶段,其中第一个阶段是 “侦察 & 渗透”。这一阶段是攻击者规划最佳攻击路径的时期。他们要选择目标,且可能已经拥有了能随时投入使用的工具箱。

这一攻击阶段里,攻击者要做的动作包括信息收集,紧接着就是社会工程攻击,比如网络钓鱼或鱼叉式网络钓鱼。

Carbon Black 指出:横向移动和跳岛战术是攻击者利用已有执行、命令与控制,将攻击周期延伸至新目标系统或组织的攻击方法,这些攻击方法中往往也包括侦察 & 渗透阶段。

第二阶段是 “驻留 & 控制”,呈现攻击者为维护所获网络访问权要做的工作,以及他们如何设立命令与控制功能以便引入新的攻击或混淆工具。

最后一个阶段,“执行 & 渗漏”,描述攻击者如何执行最终目标,如何在网络中横向移动。走到这一步,就是攻击者访问最终目标系统以破坏或盗取数据的时候了。为此,攻击者可能采用令人眼花缭乱的大把方法来从目标系统收集信息,比如 “文件访问、键盘记录、截屏、开启摄像头或麦克风,或者其他任意数据抽取方法。”

Carbon Black 提出,这三个阶段形成了反馈环,或者如他们所称的 “认知防御循环”,基本上就是不断重复并进化的三步周期。安全防御的目标不是仅仅响应攻击,而是要以循环往复的方式持续部署战术、技术和流程。

认知和上下文有助于揭示攻击意图。了解攻击的根源和攻击者思考方式对此至关重要。

想要有效防卫网络安全,就得窥探他们的思维,了解促使他们做出攻击行为的动机。就像扑克牌玩家一样,攻击者也是有迹可循的。这些 “迹象” 往往呈现在数据中。防御者可以利用这些迹象,弄清数据含义,在网络安全攻防战中占据优势。

我们需将预防、检测与响应当成互为补充、相互促进的循环周期,使其在每一次攻击的磨砺下越变越强。

洛克希德马丁的网络杀伤链概念:

https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html

Carbon Black《网络犯罪认知白皮书》:

https://www.carbonblack.com/wp-content/uploads/2019/06/CB-WP-Cognitions-of-a-Cybercriminal.pdf