数据库缓存系统Memcached出现高危漏洞

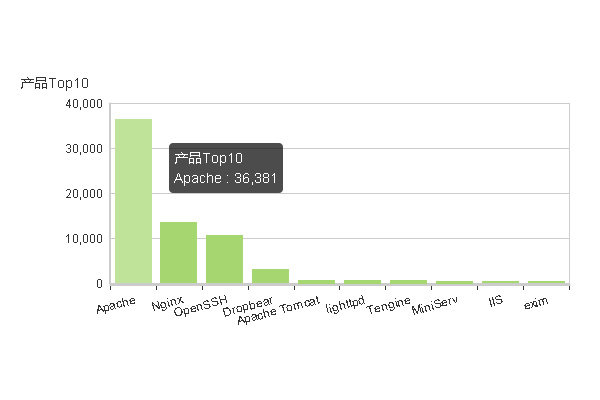

责编:mhshi |2016-11-02 09:41:40Memcached的三个函数出现远程代码执行漏洞,这三个函数是 process_bin_append_prepend(CVE-2016-8704)、 process_bin_update(CVE-2016-8705)、process_bin_sasl_auth(CVE-2016-8706)中国境内受影响的数量不少,主要影响产品为Apache

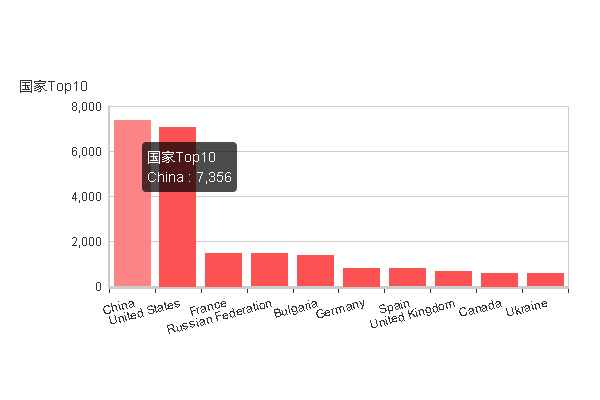

Memcached漏洞影响面

据目前NTI绿盟威胁情报中心目前数据显示,中国范围内受影响的系统不少。

Memcached漏洞影响到的产品

Memcached是什么

Memcached 是一个高性能的分布式内存对象缓存系统,用于动态Web应用以减轻数据库负载。它通过在内存中缓存数据和对象来减少读取数据库的次数,从而提高动态、数据库驱动网站的速度。Memcached基于一个存储键/值对的hashmap。

Memcached漏洞详细信息

更多详细信息如下

CVE-2016-8704

整数溢出在负责处理多个命令的 Memcached 二进制协议的 process_bin_append_prepend 函数可以被滥用,导致堆溢出,导致远程代码执行。

https://www.seebug.org/vuldb/ssvid-92505

http://www.talosintelligence.com/reports/TALOS-2016-0219/

CVE-2016-8705

多个整数溢出在 process_bin_update 功能是负责处理 Memcached 二进制协议的多个命令可以被滥用,导致堆溢出,导致远程代码执行。

https://www.seebug.org/vuldb/ssvid-92506

http://www.talosintelligence.com/reports/TALOS-2016-0220/

CVE-2016-8706

在 process_bin_sasl_auth 的功能,即负责身份验证命令的 Memcached 二进制协议的整数溢出可以被滥用,导致堆溢出,导致远程代码执行。

http://www.talosintelligence.com/reports/TALOS-2016-0221/

来源:安全加(http://toutiao.secjia.com/memcached-occurs-high-risk-vulnerabilities)