可穿戴式设备可以通过BLE跟踪

责编:mhshi |2015-06-01 09:33:39物联网正在增大我们受攻击的范围,最近来自Context Information Security研究人员通过演示向我们展示了,通过这些可穿戴设备监控我们并不难——黑客可以轻易地监控并记录IoT设备传输的蓝牙低功耗信号(IoT所指的设备包括手机、可穿戴设备和iBeacon)。

蓝牙低功耗协议(BLE)

蓝牙低功耗协议(BLE)于2010年发布,它的设计目的是为手机应用提供新一代的服务,专门用于减少应用消耗的电源,与此同时保证持续地传输信号。

主流移动操作系统都采用这个蓝牙低功耗协议(BLE),包括iOS 5以后的版本,Windows Phone 8.1,Windows 8,Android 4.3和黑莓10。iBeacons会传输BLE数据包以此识别手机的位置,很多公司和组织都在使用或者实验iBeacons功能,例如美国职棒大联盟、苹果公司、弗雷泽百货、摄政街、Waitrose超市等。

在研究人员分析的这些设备中,有iPhone和一些行业领先的运动追踪器。

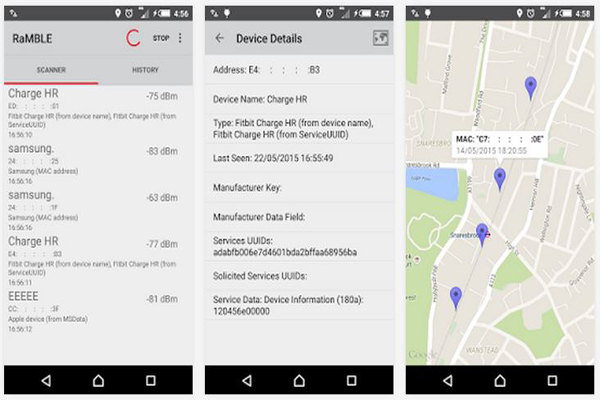

专家们还开发了一款PoC Android应用,名字叫做RaMBLE,它能够扫描、记录、测绘BLE设备(如iPhone和运动追踪器)。

研究员们还解释道,可穿戴设备会持续广播数据,这些信息可以被用来跟踪。

“这些设备在正常的情况下会不断广播。传播范围在空旷区域应该是100米左右,但是有些异常情况会影响射频,比如波导,这样就会导致传播范围被扩大。之前提过,随机MAC地址大部分是固定的。扫描这些广播非常容易,只要有个便宜的硬件或者是有个智能手机就行了。我们可以借此检测并定位特定设备,而运动追踪器这种设备是一直戴在身上的,也就是说,我们可以在一定范围内识别并定位一个人。这会严重侵犯隐私,这种技术可被用于社会工程学攻击和犯罪活动。”

专家解释称,尽管当前的4.2版蓝牙核心规范的支持不同身份验证方案,但很多设备并不执行这个规范,因为它电量消耗速度会大幅上升,这还会增加应用的复杂程度。据蓝牙技术联盟(SIG)预测,采用BLE协议的移动设备会有快速的增长,到2018年为止,超过90%支持蓝牙的设备有望采用BLE协议。