虚拟机用户请注意:Venom漏洞比Heartbleed还要危险

责编:penggao |2015-05-14 10:33:13安全公司CrowdStrike的研究人员Jason Geffner表示,包括KVM、Virtual、以及Xen等在内的虚拟机平台,均面临着一个名叫“毒液”(Venom)的高危漏洞,并且危险程度比去年曝出的“心脏出血”(Heartbleed)还要严重。万幸的是,该漏洞属于CrowdStrike内部发现,目前暂时还没有公开的攻击利用报报告,所以大家还有时间来推出补丁并修复该bug。

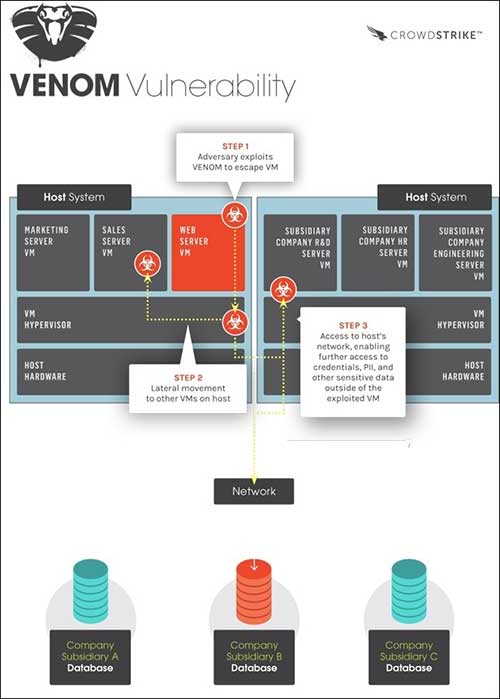

数据中心大多采用主机系统管理程序(host hypervisior)来隔离单台服务器上运行的多个虚拟机实例,但就是这个底层结构,被发现存在了10多年的“虚拟环境中被忽视的业务操作”(Virtualized Environment Neglected Operations Manipulation)的漏洞。

该漏洞始于2004年,可通过老旧的磁盘驱动器系统(legacy disk drive system)实现。遗憾的是,大家对于这种“上古遗物”一点也不上心,但攻击者却可以通过某个“坏掉”的虚拟机,一台接一台地攻陷网络上的其它机器。

Geffner在接受电话采访时表示:成百上千万的虚拟机均运行于受影响的平台之上,包括KVM、VirtualBox、以及Wxen。但对于运行Bochs Hypervisors、Microsoft Hyper-V、以及VMware的数据中心来说,它们是安全的。