三星Galaxy S5最新漏洞:黑客可窃取用户指纹数据

责编:admin |2015-04-30 10:13:58火眼(FireEye)安全研究人员在三星Galaxy S5中发现了一个新漏洞。尽管Galaxy手机对指纹进行了加密,但黑客仍然可以克隆手机中的用户指纹数据,进而还原指纹图像,冒充受害者身份。

指纹识别原理

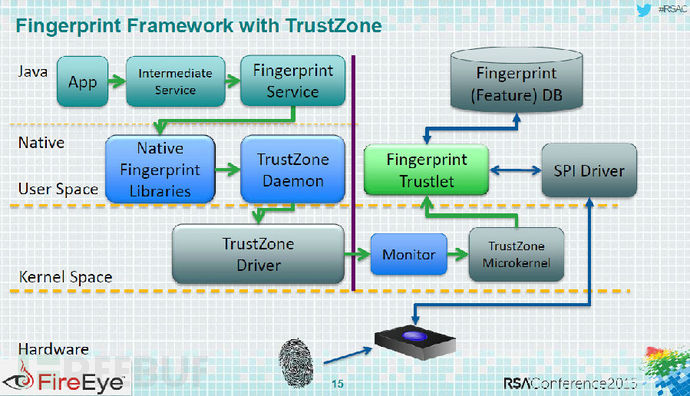

三星智能手机获得用户的指纹信息进行身份验证后,利用ARM的TrustZone技术将以后扫描的指纹信息同保存的指纹进行对比验证。

当用户对准设备按压输入指纹时,TrustZone代码将访问传感器并检查扫描到的指纹,然后将比对结果返回给操作系统。需要注意的是,TrustZone代码是从传感器中读取数据的唯一方式。

攻击过程

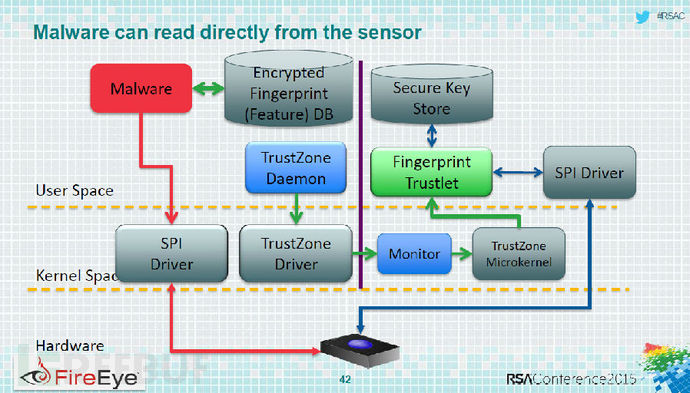

然而,攻击者可以窃取指纹信息,克隆并使用这些指纹信息冒充受害者来破解其他使用相同指纹信息的认证服务。研究人员强调,任何能够以root身份运行程序的黑客都可以从移动设备中窃取指纹信息。这在三星Galaxy S5中更加容易,恶意软件需要的仅仅是系统级访问权限。

研究人员解释说:

“如果攻击者可以打破安卓的内核防护机制,虽然他不能访问存储在信任区中的指纹数据,但却可以随时直接读取指纹传感器。每次用户触摸指纹传感器时,攻击者就可以窃取他们的指纹。攻击者可以获取这些数据,利用这些数据可以生成指纹图像,然后有了指纹图像,攻击者就可以做任何想做的事。”

在今年的RSA大会上,研究者们展示了他们的研究成果,可以在这里找到幻灯片。

安卓系统5.0及更高版本已经修复了此漏洞,安全专家们强烈建议用户尽快升级系统到安卓最新版本。

文章来源: